您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

ASA是狀態化防火墻,會建立一個用戶信息連接表(Conn),連接表中包含的相關信息有源IP地址、目的IP地址、IP協議(如TCP或UDP)、IP協議信息(如TCP/UDP的端口號、TCP序列號和TCP控制位)

一.工作原理

ASA安全算法原理會執行三項基本操作

1.訪問控制列表—基于特定網絡、主機和服務控制網絡訪問,有兩個作用:允許入站連接和控制出站的流量

2.連接表—維護每個連接狀態信息,在已建立的連接中有效轉發數據流量,入站流量如果conn表中沒有將會丟棄

3.檢查引擎—執行狀態檢查和應用層檢查

工作原理:

二.ASA接口的安全級別

1.每個接口都會有一個安全級別,范圍是0~100,數值越大安全級別越高。inside默認是100、outside默認是0。

不同安全級別接口直接訪問遵從三項默認規則

允許出站—允許從高安全級別接口到低安全級別接口的流量通過

禁止入站—禁止從低安全級別接口到高安全級別接口的流量通過

禁止相同安全級別的接口直接通信

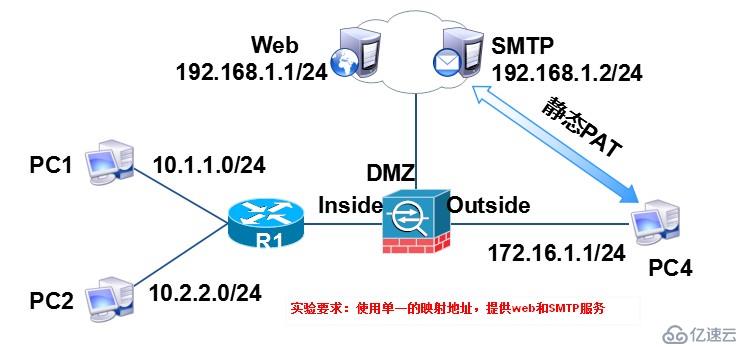

2.DMZ區的概念

DMZ俗稱“隔離區”,也叫“非軍事化區”,是位于企業內部網絡和外部網絡之間的一個網絡區域,這個區域可以放置一些必須公開的服務器,如公司的WEB服務器或論壇等等

DMZ區的安全級別介于inside和outside之前,有6條默認訪問規則,所以配置DMZ區時候就要配置安全級別了

inside可以訪問outside

inside可以范圍DMZ

DMZ可以訪問outside

DMZ不能訪問inside

outside可以訪問DMZ

outside不能訪問inside

三.ASA基本配置

配置主機名和特權密碼都與思科路由器一樣

配置遠程登錄密碼:asa(config)# passwd mima

配置接口的名稱:asa(config-if)# nameif name

說明:name為接口名稱inside、outside或DMZ等

配置接口安全級別:asa(config-if)# security-level number

說明:number代表安全級別的范圍數值0~100

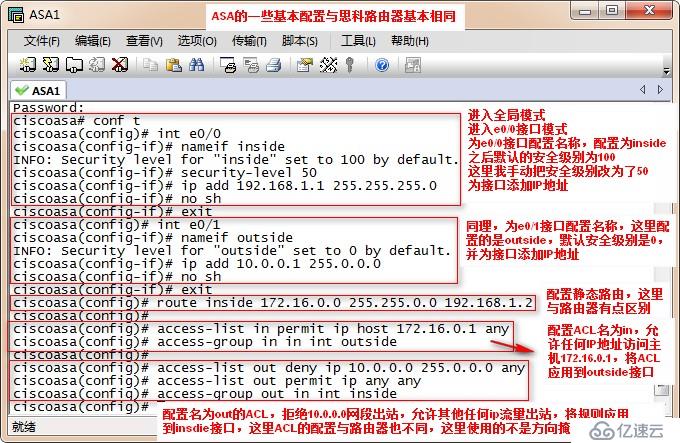

如圖所示:配置接口名稱、安全級別、IP、靜態路由和ACL的方法

四.ASA的遠程管理

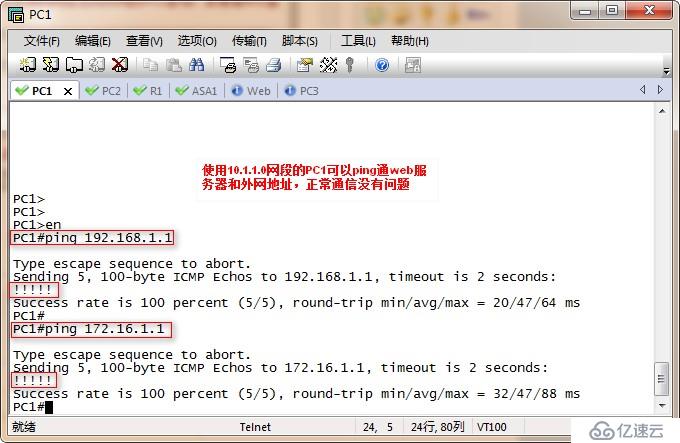

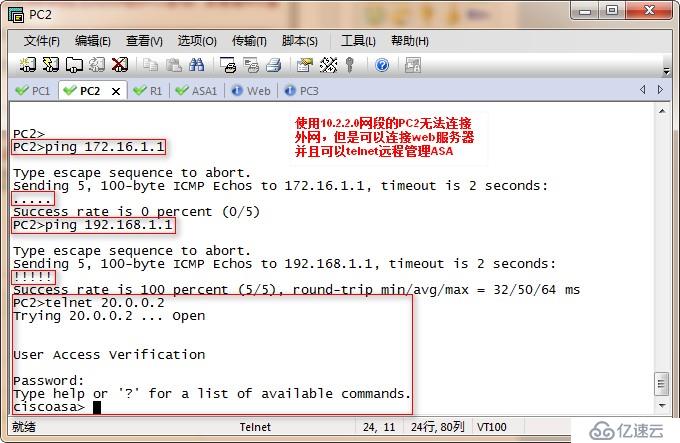

1.telnet方式可以實現內網到ASA的遠程管理,如果是外網訪問將無法通過telnet的方式進行管理

配置命令:asa(config)# telnet (network|ip-address) mask

interface-name

舉例1:asa(config)# telnet 192.168.1.0 255.255.255.0 inside

表示允許192.168.1.0網段的客戶機可以進行telnet管理

舉例2:asa(config)# telnet 192.168.1.1 255.255.255.255 inside

表示只有192.168.1.1這個IP地址可以進行管理

2.SSH方式可以實現對ASA進行安全的遠程管理,可實現通過外網連接管理,需要使用Secure CRT軟件區連接

配置命令:asa(config)# host asa

配置主機名為asa

asa(config)# domain-name asadomain.com

配置域名asadomain.com

asa(config)# crypto key generate rsa modulus

1024 生成RSA密鑰對,默認是1024位

asa(config)# ssh (network|ip-address) mask

interface-name

配置ssh允許接入

asa(config)# ssh 0 0 outside

表示可以從外部接口接入

asa(config)# ssh timeout 30

配置空閑超時時間,表示空閑30分鐘就會退出,可以不配置

asa(config)# ssh version version-number

配置SSH版本,默認是同時支持版本1和版本2的

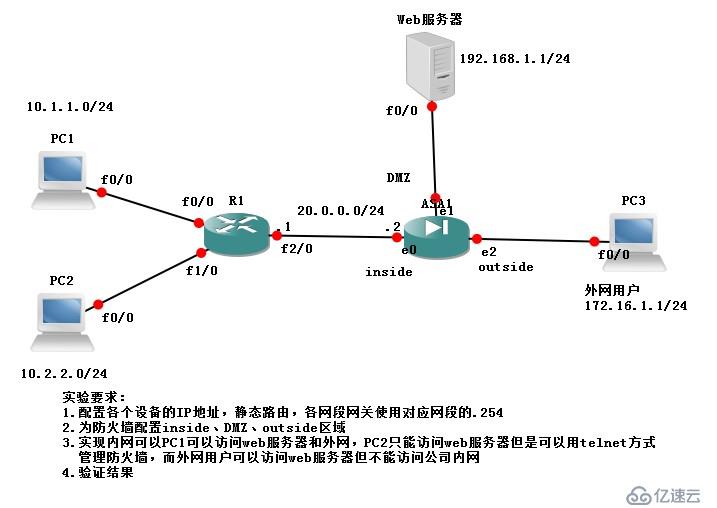

實驗

實驗步驟:

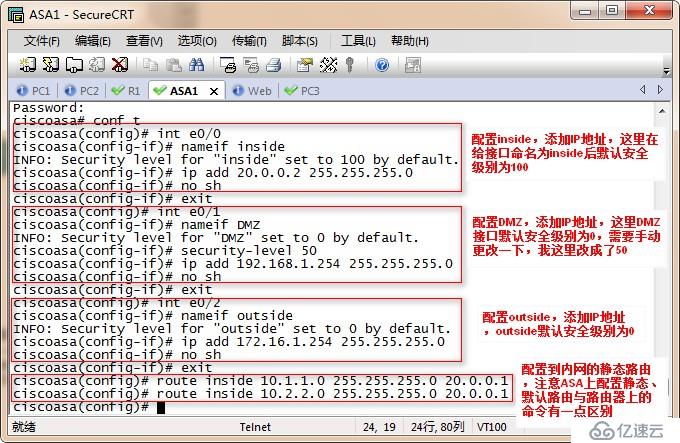

1.配置各個設備的IP地址、靜態路由,這里路由器不講解了,說一下ASA的配置

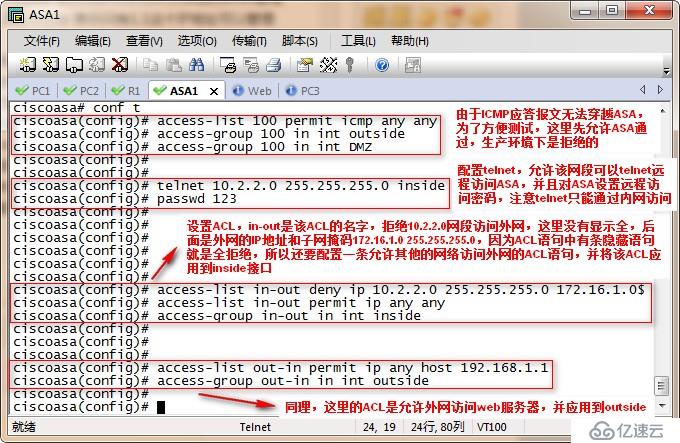

2.配置ASA訪問規則

3.驗證

五.ASA上NAT的應用

在ASA上NAT分4種類型:動態NAT、動態PAT靜態NAT和靜態PAT

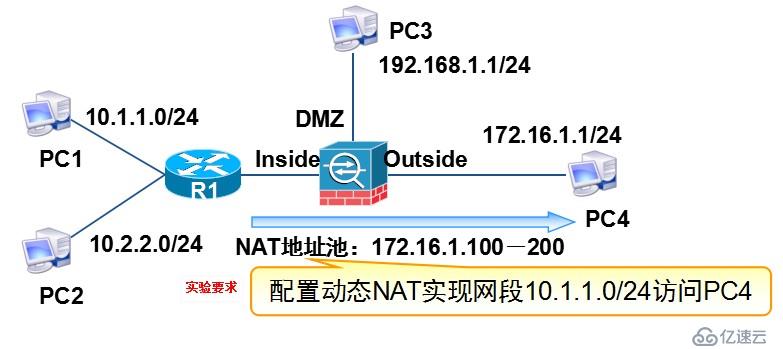

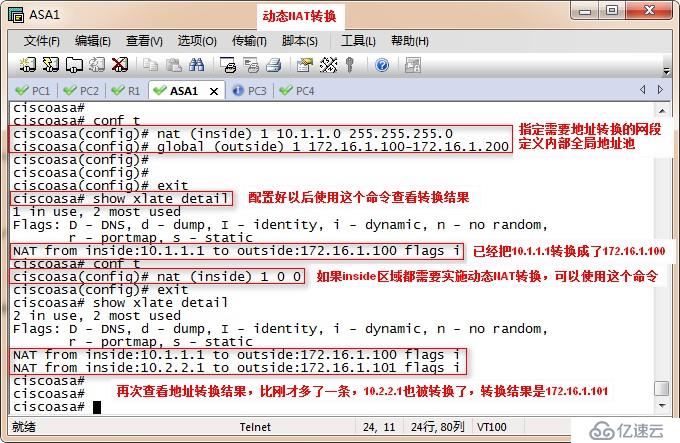

1.動態NAT配置語法

asa(config)# nat (interface-name) nat-id local-ip mask

asa(config)# global (interface-name) nat-id

global-ip-global-ip

interface-name : 代表是要轉換的接口是inside還是DMZ等等

nat-id:代表當前這個nat的名稱,當配置nat轉換的時候同一個轉換關系nat-id必須相同

local-ip:表示要進行nat轉換的內部局部地址的網段

mask:內部局部地址的掩碼

global-ip-global-ip:表示內部全局地址池的范圍

配置實驗: 實驗步驟:路由、IP地址這里不進行演示,下面說下配置動態NAT

實驗步驟:路由、IP地址這里不進行演示,下面說下配置動態NAT

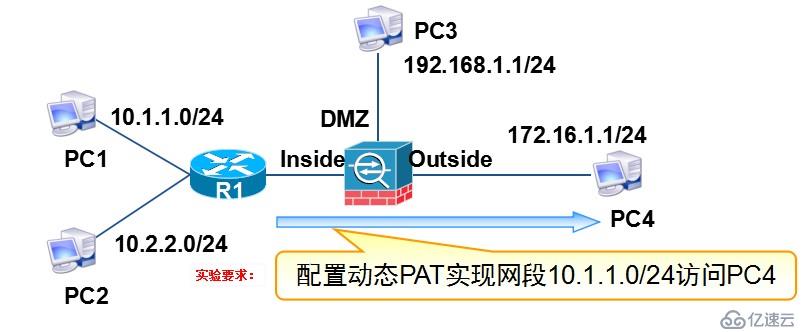

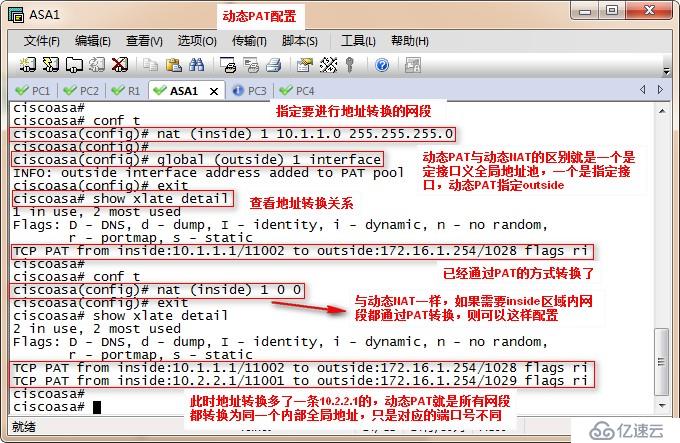

2.動態PAT配置語法

asa(config)# nat (interface-name) nat-id local-ip mask

asa(config)# global (interface-name) nat-id interface

這里與動態NAT唯一的不同是不用寫內部全局地址池的范圍,因為是多個內部局部地址轉換到一個內部全局地址,所以這里將轉換直接應用到接口即可

配置實驗:

實驗步驟:路由、IP地址這里不進行演示,下面說下配置動態NAT

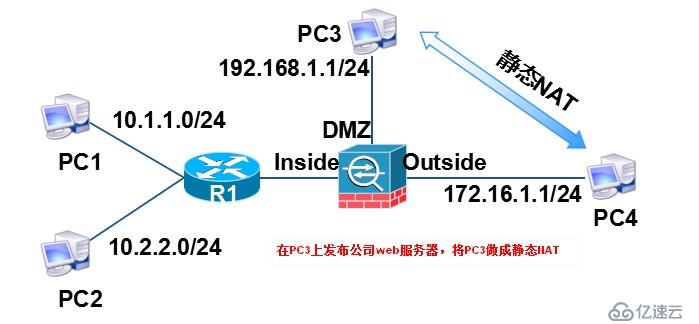

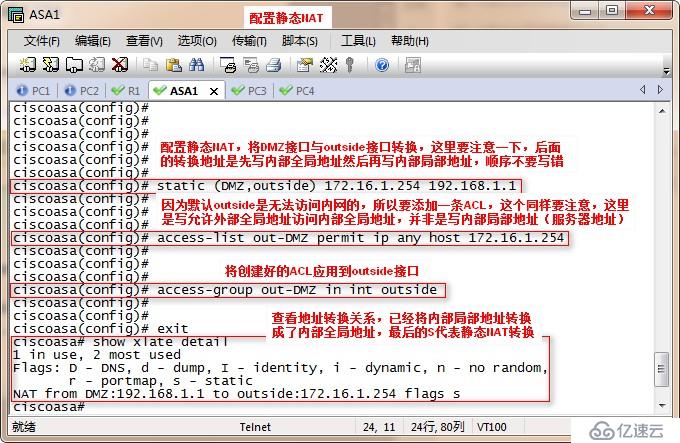

3.靜態NAT配置語法

asa(config)# static (local-name,global-name)

global-ip local-ip

并且需要創建相應的ACL訪問規則

配置實驗:

實驗步驟:路由、IP地址這里不進行演示,下面說下配置靜態NAT

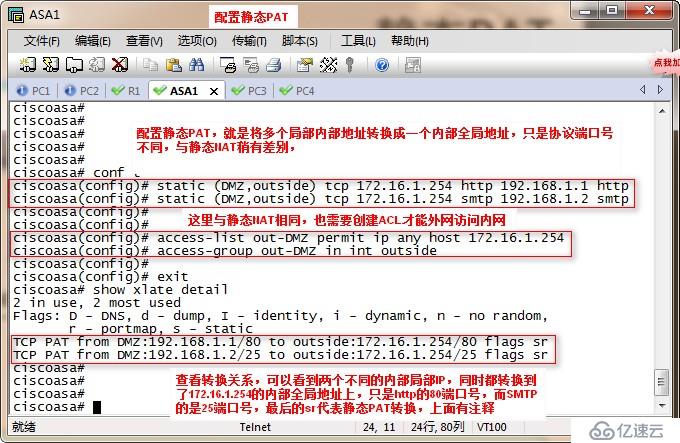

4.靜態PAT配置語法

asa(config)# static (local-name,global-name) {tcp|udp}

global-ip global-port

local-ip local-port

tcp|udp:代表要使用的是tcp協議還是udp協議

global-port:代表對應的協議端口號,內部全局地址和內部局部地址的協議端口號要一致

并且需要創建相應的ACL訪問規則 實驗步驟:路由、IP地址這里不進行演示,下面說下配置靜態PAT

實驗步驟:路由、IP地址這里不進行演示,下面說下配置靜態PAT

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。