您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

思科安全的考綱就不用說了,但個人認為最難的是記命令,尤其那些個命令生產環境雖然要用,但都是依賴文檔,考試的時候最好還是熟記。本篇就是整理歸納,懶得翻文檔查google了。

一. ASA的HA

(默寫了5遍。。。)

Primary Unit:

failover

failover lan unit primary

failover lan FAILOVER interface gi0/2

failover link STATEFUL gi0/3

failover interface ip FAILOVER 1.1.1.1 255.255.255.252 standby 1.1.1.2

failover interface ip STATEFUL 2.2.2.1 255.255.255.252 standby 2.2.2.2

Secondary Unit

failover

failover lan unit secondary

failover lan interface FAILOVER gi0/2

failover link STATEFUL gi0/3

failover interface ip FAILOVER 1.1.1.1 255.255.255.252 standby 1.1.1.2

failover interface ip STATEFUL 2.2.2.2 255.255.255.252 standby 2.2.2.2

show failover state/ show failover 等驗證命令不放了,不過要記得查看monitor interface

使用prompt hostname state來顯示是否是active standby

ASA有個特性,所有的流量必須得在配置了nameif security-level才能生效。比如,你只配置了接口的ip,而沒有nameif 和security level,是無法ping通的。

練習下multi context但是ASAv不支持(其實也很好理解,虛擬機為啥要支持虛擬防火墻?再裝個虛擬機不就完了么),但不管如何,抄一遍命令,加深下印象,不做注釋了,項目都起過了。

ASA1:

mode multiple

接口部分

interface Gi0/1

no shut

interface Gi0/2

no shut

interface Gi0/1.10

vlan 10

interface Gi0/1.20

vlan 20

interface Gi0/2.30

vlan 30

interface Gi/0.240

vlan 40

Context C1

allocate-interface GigaEthernet0/1.10

allocate-interface GigaEthernet0/2.30

config-url disk0:/c1.cfg

Context C2

allocate-interface GigaEthernet0/1.20

allocate-interface GigaEthernet0/2.40

config-url disk0:/c2.cfg

HA部分

failover

failover lan unit primary

failover lan FAILOVER interface gi0/6

failover link STATEFUL gi0/7

failover interface ip FAILOVER 1.1.1.1 255.255.255.252 standby 1.1.1.2

failover interface ip STATEFUL 2.2.2.1 255.255.255.252 standby 2.2.2.2

failover-group 1

primary

preempt

failover-group 2

secondary

preempt

context C1

join-failover-group 1

context C2

joint-failover-group 2

ASA2

mode multiple

接口配置

interface Gi0/1

no shut

interface Gi0/2

no shut

interface gi0/1.10

vlan 10

interface gi0/1.20

vlan 20

interface gi0/2.30

vlan 30

interface gi0/2.40

vlan 40

context C1

allocate-interface GigaEthernet0/1.10

allocate-interface GigaEthernet0/2.30

config-url disk0:/c1.cfg

context C2

allocate-interface GigaEthernet0/1.20

allocate-interface GigaEthernet0/2.40

config-url disk0:/c2.cfg

HA的部分

failover

failover lan unit secondary

failover lan FAILOVER interface gi0/6

failover link STATEFUL gi0/7

failover interface ip FAILOVER 1.1.1.1 255.255.255.252 standby 1.1.1.2

failover interface ip STATEFUL 2.2.2.1 255.255.255.252 standby 2.2.2.2

二. ASA的NAT

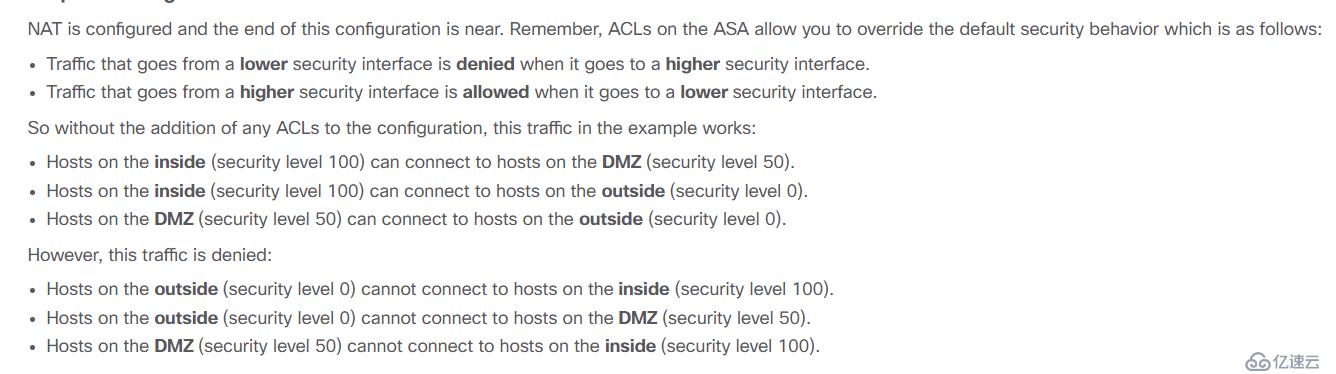

先說個ASA的特性,我們知道由于security-level的存在,高級別進入級別的流量被默認放行,反之低級別進入高級別默認block。但是我們一旦在接口下配置了ACL,所有security-level都其實作廢了。其實在生產環境下,security-level是沒啥用的。。。參考文檔:

https://www.cisco.com/c/en/us/support/docs/security/asa-5500-x-series-next-generation-firewalls/115904-asa-config-dmz-00.html

說回NAT,由于NAT的命令實在是太多了,項目中我也一般是用ASDM去配的。

留著這份文檔日后再看。

https://www.practicalnetworking.net/stand-alone/cisco-asa-nat/

三. FTD接口與路由

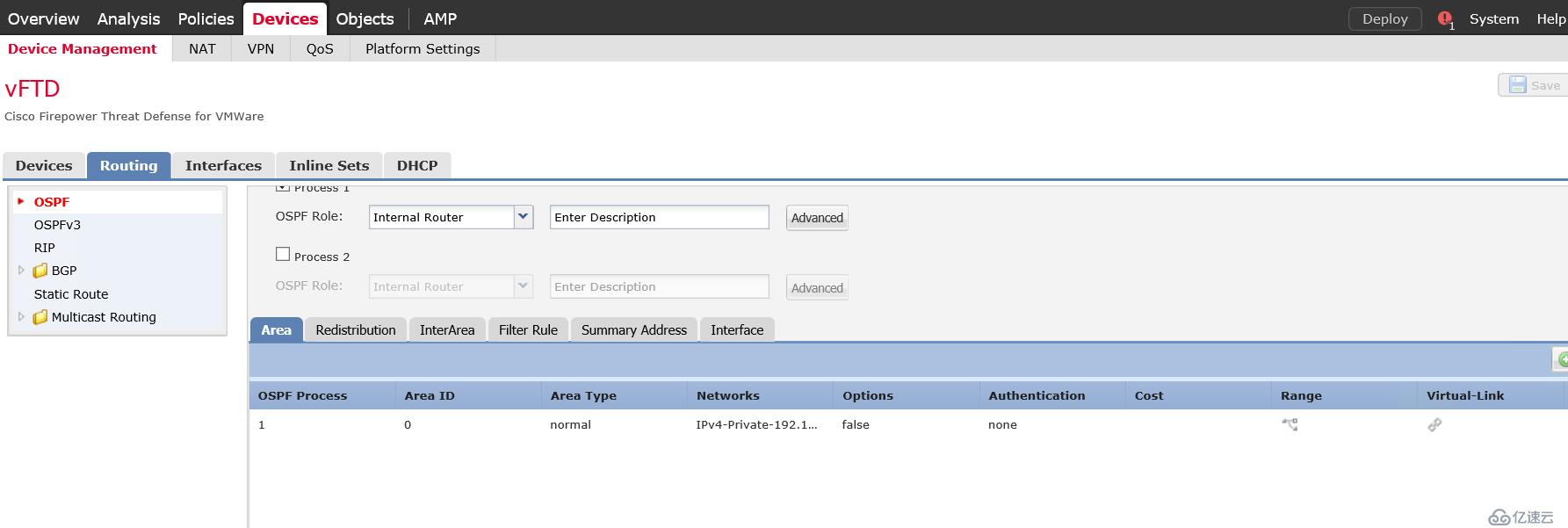

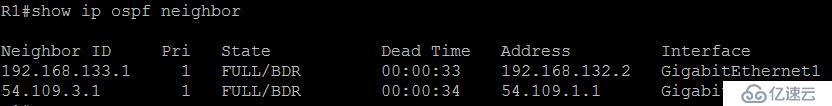

嫌麻煩,直接用OSPF把所有5臺CSR和FTD打通,這里直接截下圖。畢竟FTD的OSPF配置還是5分鐘就能明白搞定的。

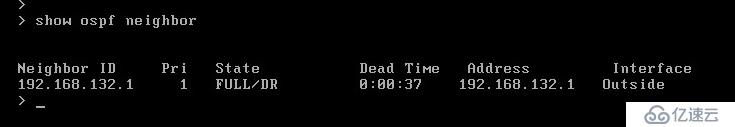

可以進入FTD的console查看OSPF鄰居接口狀況

由于FTD是ASA的底層,所以一些我們熟知的ASA命令仍然是可以使用的。

下一篇寫DM×××,使用證書認證。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。