您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

大數據文摘編輯部出品

五一過后,一些程序員查看自己托管到GitHub上的代碼時發現,他們的源代碼和Repo都已消失不見,上周四,一位Reddit用戶寫了一篇帖子,說他的存儲庫被黑了。代碼也被刪除了,取而代之的是黑客留下的一封勒索信。

黑客在這封信中表示,他們已經將源代碼下載并存儲到了自己的服務器上。受害者要在10天之內,往特定賬戶支付0.1比特幣,約合人民幣3800元,否則他們將會公開代碼,或以其他的方式使用它們。

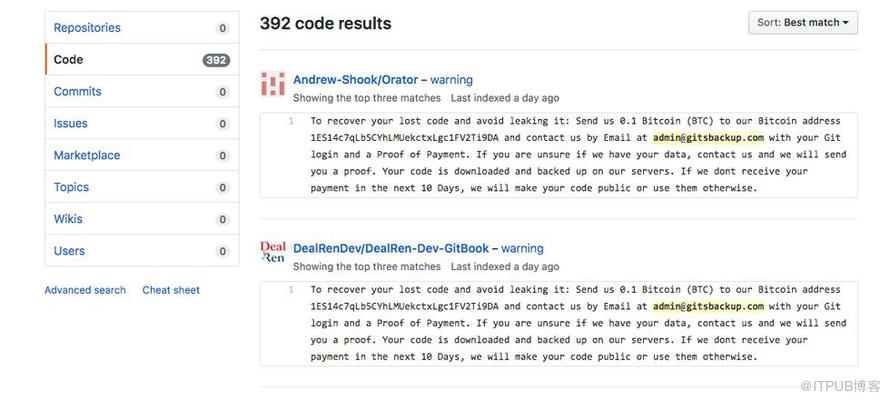

黑客留言:

“要恢復丟失的代碼并避免泄漏:將比特幣(BTC)發送到我們的比特幣地址,并通過電子郵件admin@gitsbackup.com與我們聯系,并附上您的Git登錄信息和付款證明,”

“如果您不確定我們是否有您的數據,請聯系我們,我們會向您發送證明。您的代碼已下載并備份到我們的服務器上。”

“如果我們在未來10天內未收到您的付款,我們會將您的代碼公開或以其他方式使用。”

警告的帖子

https://www.reddit.com/r/git/comments/bk1eco/git_ransomware_anyone_else_been_a_victim/?ref=readnext

雖然有數百名受害者,但目前黑客并沒有賺很多錢。 目前,黑客的比特幣錢包只收到了2.99美元左右的一筆付款。 反而,在Bitcoin Abuse 數據庫上, 黑客的錢包地址已經被34人舉報了。

數以百計的受害者

黑客黑了包括微軟在內的多達392個代碼存儲庫,根據Motherboard報道,多達1000名用戶可能會受到攻擊。

目前尚不清楚黑客如何闖入所有這些賬戶,Atlassian正在調查這些事件以試圖解決這個問題。不僅僅是GitHub,其他代碼托管網站GitLab、Bitbucket也受到了攻擊。因此黑客很可能是針對安全性較差的存儲庫而不是特定的漏洞。

目前還不清楚是否存在有價值的東西在這次黑客活動中被盜。因為GitHub上的許多代碼存儲庫都是公共的。而且有一些用戶上傳的項目代碼“半生不熟”。所以,損失或許沒有想象的那么大。

成為受害者的用戶大多是在他們的GitHub,GitLab和Bitbucket帳戶使用了弱密碼,或者忘記刪除他們幾個月沒用過的舊應用程序的訪問令牌,基本上都是這兩種。

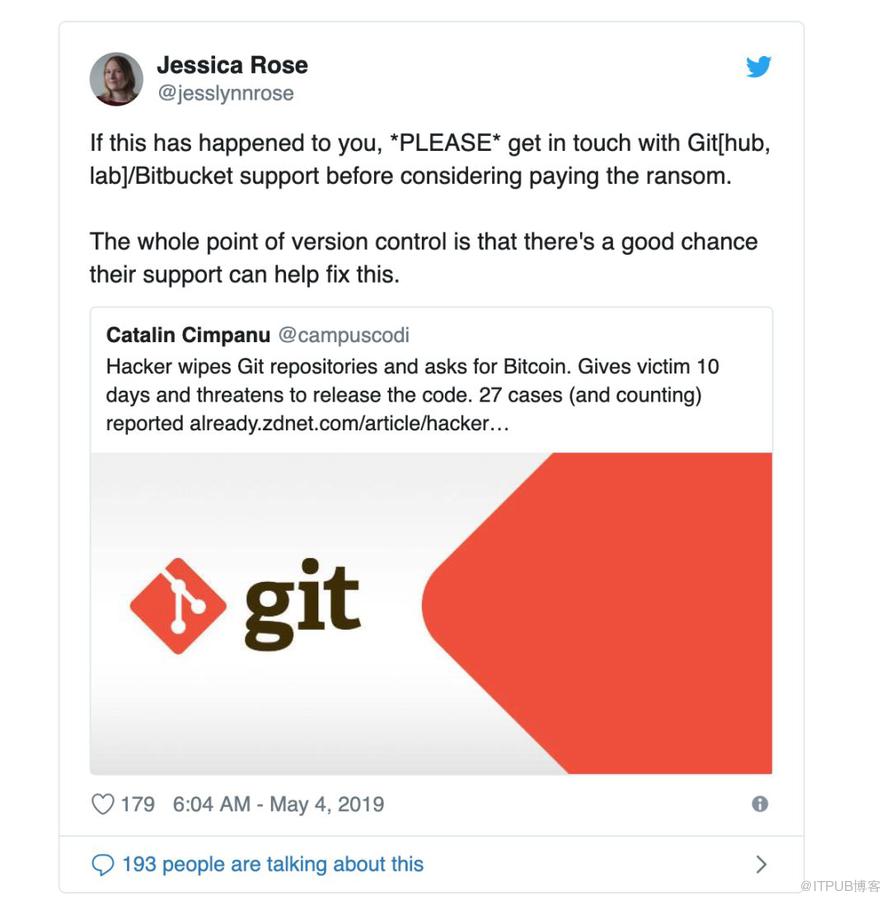

在推特上,開發者社區的一些重要人物目前敦促受害者在支付任何贖金需求之前聯系GitHub,GitLab或Bitbucket的支持團隊,因為可能有其他方法可以恢復已刪除的代碼。

GitLab安全總監Kathy Wang也發表聲明回應網絡攻擊:

“我們已確定受影響的用戶帳戶,并已通知所有這些用戶。根據我們的調查結果,我們有充分證據表明受損帳戶的帳戶密碼以明文形式存儲在相關存儲庫的部署中。“

GitLab建議為了防止密碼被黑客盜取,可以啟用雙因素身份驗證,為帳戶SSH密鑰;使用強密碼,用密碼管理工具存儲密碼,不要使用明文。

大型自救現場

如果你不幸收到了勒索信,也不要著急交贖金,黑客入侵的可是程序員的大本營,兄弟們替你來支招。

一名受害者聲稱已經發現黑客實際上并沒有刪除代碼,并且只要受害者在他們的機器上有備份代碼,就可以通過一種相對簡單的方法來恢復文件。

這里是他給出的補救辦法:

https://security.stackexchange.com/questions/209448/gitlab-account-hacked-and-repo-wiped

輸入

git reflog

你可以看見黑客的評論。

輸入

git checkout origin/master

你可以看見你的文件。

接著:

git checkout origin/mastergit reflog # take the SHA of the last commit of yoursgit reset [SHA]

然后可以修復你的origin/master

輸入

git statusHEAD detached from origin/master

問題還沒有解決。

如果你在本地備份了代碼,那么直接:

git push origin HEAD:master --force

就可以解決問題。

針對預防此類攻擊,熱心網友在帖子中給出建議

Daniel Ruf 說:之所以發生這種情況,是因為.git/config包含了遠程URL,人們在其中添加了用戶名,這種情況下不應該包含密碼相關信息。 人們應該使用SSH,部署密鑰或對每次拉取進行身份驗,切勿將憑據存儲在配置文件中。

關于部署密鑰的詳細教程:

https://developer.github.com/v3/guides/managing-deploy-keys/

https://gist.github.com/zhujunsan/a0becf82ade50ed06115

https://help.github.com/en/articles/caching-your-github-password-in-git

其實,黑客入侵Github時有發生。在2018年,Gentoo Linux發行版的維護方發布了一份事件報告,稱此前有人劫持了該組織的一個GitHub帳戶并植入了惡意代碼。在今年4月份,Docker Hub數據庫遭遇未授權人士訪問,并導致約19萬用戶的敏感信息曝光在外,這批信息包含一部分用戶名與散列密碼,以及GitHub與Bitbucket存儲庫的登錄令牌。目前,Github tokens 被撤銷,已禁用構建。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。