您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

博文目錄:

一、雙機熱備是什么?

二、什么是VRRP?

三、VRRP的兩種角色

四、VRRP的三個狀態機

五、VRRP選舉Master路由器和Backup路由器的流程

六、通過VGMP實現VRRP備份組的統一管理

七、雙機熱備的配置

八、總結

1、雙機熱備的作用

多臺設備運行雙機熱備;

一臺設備故障其他設備接替工作;

增強網絡穩定性;

保證業務的連續性;

華為的雙機熱備是通過部署兩臺或多臺防火墻實現熱備及負載均衡,兩臺防火墻相互協同工作,猶如一個更大的防火墻。

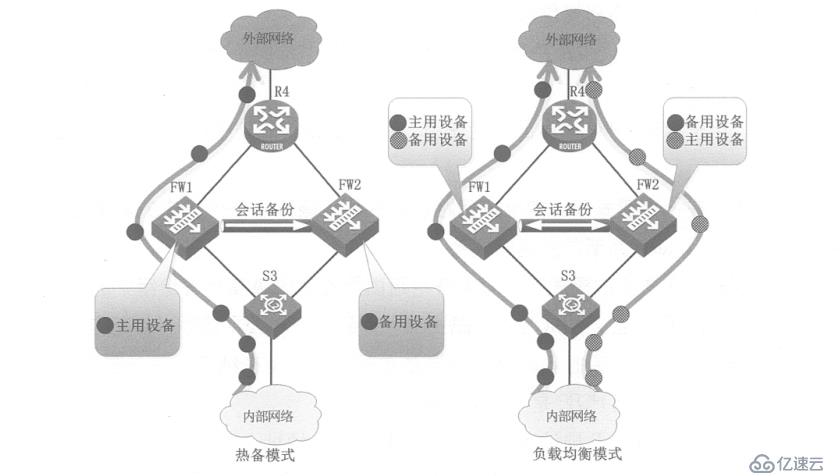

2、華為防火墻雙機熱備的兩種模式:

- 熱備模式:同一時間只有一臺防火墻轉發數據包,其他防火墻不轉發數據包,但是會同步會話表及Server-map表。

- 負載均衡模式:同一時間,多臺防火墻同時轉發數據,但每個防火墻又作為其他防火墻的備用設備,即每個防火墻即是主用設備也是備用設備,防火墻之間同步會話表及Server-map表。

負載均衡模式下,針對圖中●流量,FW1是主設備,FW2是備用設備,所以該流量默認通過FW1轉發,而針對圖中○流量,FW2是主用設備,FW1是備用設備部,所以該流量默認通過FW2轉發。而同時,FW1又作為○流量的備用設備,當FW2損壞時,FW1依然可以轉發○流量。同理,FW2也可以在FW1損壞時轉發●流量。如下圖:

VRRP(virtual router redundancy protocol,虛擬路由冗余協議),由IETF進行維護,用來解決網關單點故障的路由協議。VRRP可以應用在路由器中提供網關冗余,也可以用在防火墻中做雙機熱備。

- VRRP路由器:運行VRRP協議的路由器。

- 虛擬路由器:由一個主用路由器和若干個備用路由器組成的一個備份組,一個備份組對客戶端提供一個虛擬網關。

- VRID:Virtual Router ID,虛擬路由器標識,用來唯一的標識一個備份組。

- 虛擬IP地址:提供給客戶端的網關IP地址,也是分配給虛擬路由器的IP地址,在所有的VRRP中配置,只有主用設備提供該IP地址的ARP響應。

- 虛擬MAC地址:基于VRID生成的用于VRRP的MAC地址,在客戶端通過ARP協議解析網關的MAC地址時,主用路由器將提供該MAC地址。

- IP地址擁有者:若將虛擬路由器的IP地址配置為某個成員物理接口的真實IP地址,那么該成員被稱為IP地址擁有者。

- 優先級:用于標識VRRP路由器的優先級,并通過每個VRRP路由器的優先級選舉主用設備及備用設備。

- 搶占模式:在搶占模式下,如果備用路由器的優先級高于備份組中的其他路由器(包括當前的主用路由器),將立即成為新的主用路由器。

- 非搶占模式:在非搶占模式下,如果備用路由器的優先級高于備份組中的其他路由器(包括當前的主用路由器),則不會立即成為主用路由器,直到下一次公平選舉(如斷電、設備重啟等)。

VRRP是公有協議,而HSRP是Sisco私有協議。

VRRP中的虛擬路由器的IP地址可以是成員路由器的IP地址,而HSRP不可以。

VRRP的虛擬MAC地址前綴是00-00-5e-00-01-VRID,而HSRP的虛擬MAC地址前綴是00-00-0C-07-AC-組號。

VRRP的狀態機有三個,而HSRRP的狀態機包含五個(初始、學習、監聽、發言、備份、活動)。

VRRP只有一種報文,VRRP通告報文由主用路由器發出,用于檢測虛擬路由器的參數,同時用于主用路由器的選舉。而HSRP有三種報文(Hello、政變、辭職)。

VRRP不支持接口跟蹤,而HSRP支持。

- Master路由器:正常情況下由master路由器負責ARP響應及提供數據包的轉發,并且默認每隔1s向其他路由器通告master路由器當前的狀態信息。

- Backup路由器:是master路由器的備用路由器,正常情況下不提供數據包的轉發,當master路由器發生故障時,在所有的backup路由器中優先級高的路由器將成為新的master路由器,接替轉發數據包的工作,從而保證業務不中斷。

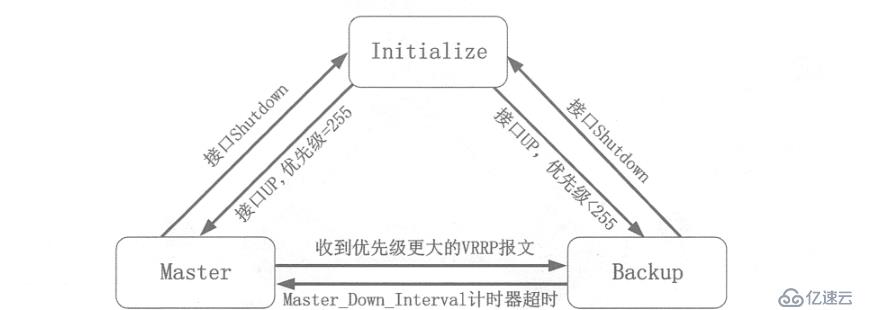

- Initialize狀態:剛配置了VRRP時的初始狀態。該狀態下,不對VRRP報文做任何處理,當接口shutdown或接口故障時也將進入該狀態。

- Master狀態:當前設備選舉成為主用路由器時一種狀態。該狀態下會轉發業務報文,并周期性地發送VRRP通告報文,處于該狀態的路由器還將響應客戶機發起的ARP請求,并將模擬MAC地址回送客戶機,當接口關閉時,將立即切換至Initialize狀態。

- Backup狀態:當前設備選舉成為備用路由器時的一種狀態。該狀態下不轉發任何業務報文,工作在該狀態下的路由器會接收主用路由器發送的VRRP通告報文,并判斷主用路由器是否正常工作。在雙機熱備模式中還將同步主用設備上的狀態信息。

以上三個狀態之間的切換關系如下圖:

Initialize狀態是VRRP的初始狀態,當接口shutdown時,無論路由器處于master狀態還是backup狀態,都將立即切換至initialize狀態。當路由器配置為IP地址擁有者時,其優先級默認為255,此時路由器直接由initialize狀態切換至master狀態。當路由器不是IP地址擁有者,其優先級< 255,此時路由器直接由initialize狀態切換至backup狀態。處于master狀態的路由器如果收到優先級更大或者和本地優先級相等的報文(通常有master路由器發出),將重置master_Down_Interval計數器,如果一直沒有接收到Master路由器發送的VRRP通告報文,待master_Down_Interval計時器超時后,將由backup狀態切換至master狀態。

VRRP選舉master路由器和backup路由器的流程如下:

首先選舉優先級高的設備成為master路由器,如果優先級相同,再比較接口的IP地址大小,IP地址大(數值大)的設備將成為master路由器,而備份組中其他的路由器將成為backup路由器。VRRP中的默認接口優先級為100,取值范圍為0~255,其中優先級0是系統保留,優先級255保留給IP地址擁有者,IP地址擁有者不需要配置優先級,默認優先級就是255。

除非手工將路由器配置為IP地址擁有者(優先級=255),否則VRRP的狀態切換總是先經歷Backup狀態,即使路由器的優先級最高,也需要從backup狀態過渡到master狀態。此時,backup狀態只是一個瞬間的過渡狀態。

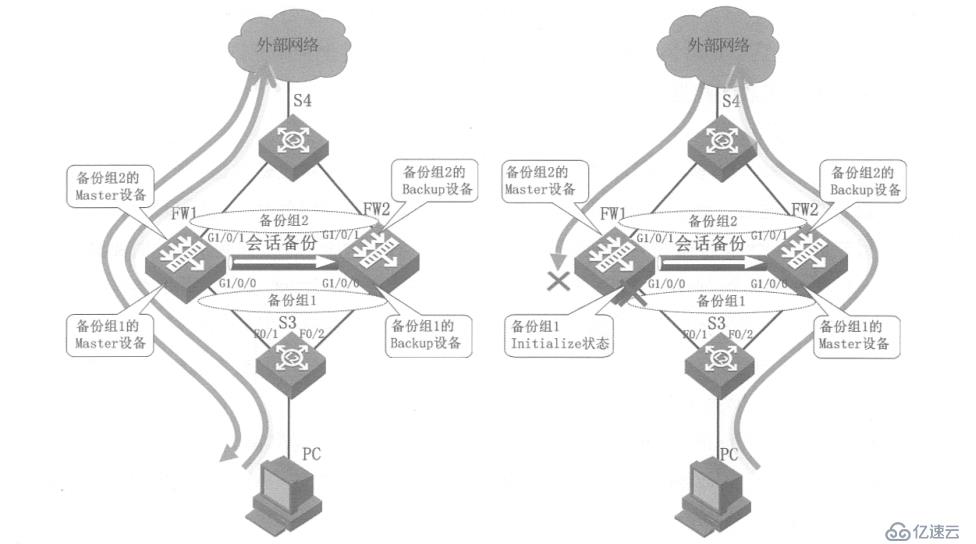

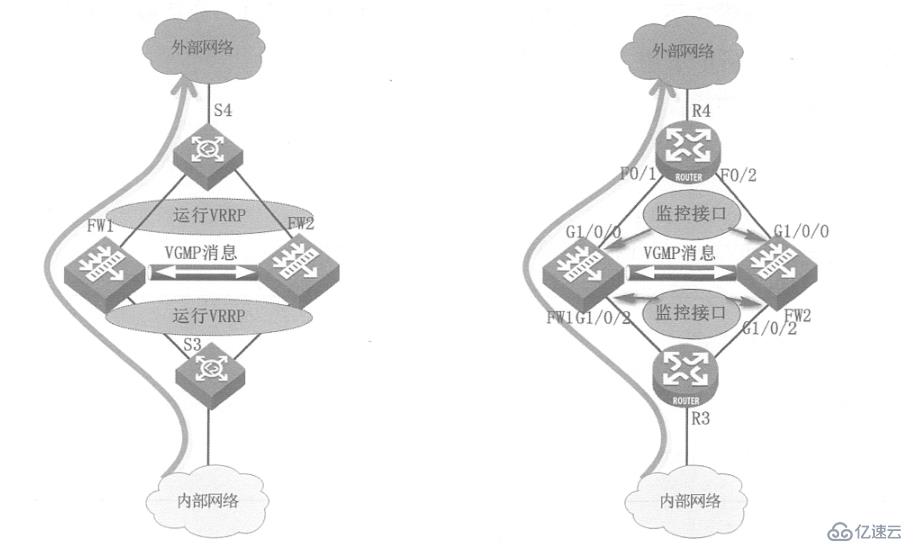

通過前面的介紹可知,雙機熱備解決了網關設備切換且業務不中斷的問題,VRRP解決了客戶機網關自動切換問題。似乎雙機熱備 +VRRP已經可以正常工作,但實際情況下并非如此。

上個圖大家看的更有助于理解,直觀一些

從上圖中可以看出,正常情況下PC去往外部網絡的數據包通過備份組1的master設備(FW1)轉發,外部網絡返回的數據包由備份組2的master設備(FW1)轉發,但是當FW1的G1/0/0接口出現故障時,備份組1可以檢測到這一故障,并將FW2作為備份組1的master設備。PC發起的數據包由備份組1的master設備(FW2)進行轉發,而備份組2的狀態沒有發生任何改變(FW1的G1/0/1接口正常工作),所以由外部網絡返回的流量仍然由備份組2的master設備(FW1轉發),顯然,因為FW1的接口G1/0/0故障,數據包無法繼續轉發。

造成這種現象的原因就是兩個VRRP備份組獨立工作,所以需要使用VGMP(VRRP組管理協議)來實現對VRRP備份組的統一管理,以保證設備在各個備份組中的狀態一致。

VGMP(VRRP Group Management Protocol,VRRP組管理協議)用來實現對VRRP備份組的統一管理,以保證設備在各個備份組中的狀態一致性。VGMP通過在設備(FW1和FW2)上將所有的備份組(備份組1和備份組2)加入一個VGMP組中進行統一管理,一旦檢測到某個備份組(備份組1)中的狀態變化(如接口進入Initialize狀態),VGMP組將自身優先級減2,并重新協商VGMP的active組和standby組。選舉出的active組將所有的其他備份組(備份組1和備份組2)統一進行狀態切換(備份組1和備份組2中的FW2將成為Master設備)。

- VGMP組的狀態決定了VRRP備份組的狀態,即設備的角色(如Master和Backup)不再通過VRRP報文選舉,而是直接通過VGMP統一管理。

- VGMP組的狀態通過比較優先級決定,優先級高的VGMP組將成為Active,優先級低的VGMP組將成為Standby。

- 默認情況下,VGMP組的優先級為4500。

- VGMP根據組內VRRP備份組的狀態自動調整優先級,一旦檢測到備份組的狀態變成Initialize狀態,VGMP組的優先級會自動減2。

- VGMP通過心跳線協商VGMP狀態信息。

- 在加入VGMP組之后,VRRP中的狀態標識從master和backup變成了active和standby。

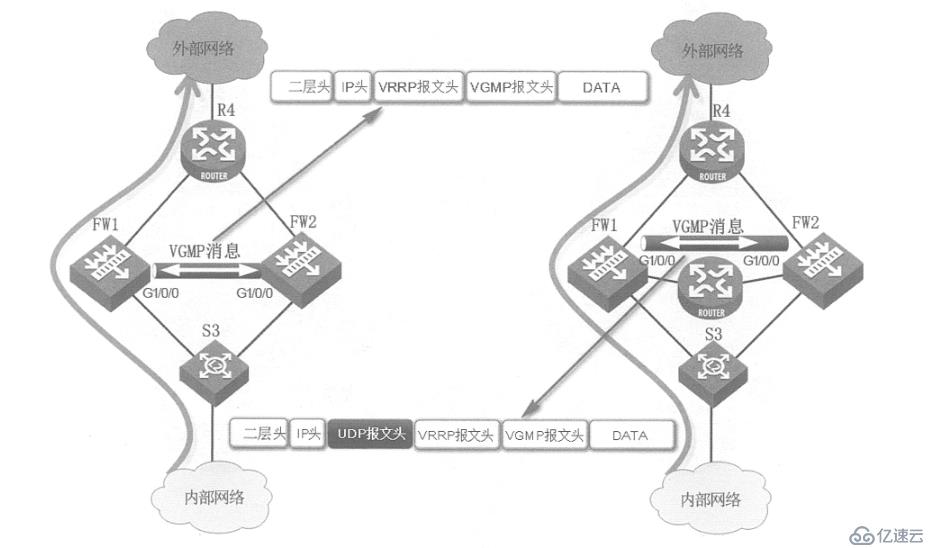

VGMP通過心跳線協商VGMP的狀態信息,通過發送VGMP報文實現。VGMP報文有以下兩種形式,如下圖:

如下圖中左邊的網絡圖中,當心跳線直接相連,或者通過二層交換機相連時,發送的報文屬于組播報文,報文封裝中不攜帶UDP頭部信息。而當心跳線通過三層設備(路由器)連接時,因為組播報文無法通過三層設備,所以在報文封裝中會額外增加一個UDP頭部信息,此時發送的報文屬于單播。

在實際應用中,應根據實際的環境靈活選擇報文封裝,在華為防火墻中,通過以下命令指定通過接口發送的報文屬于哪幾種類型的封裝。

[FW1]hrp interface GigabitEthernet 1/0/0 <!--eNSP模擬器中不支持該配置-->

[FW1]hrp interface GigabitEthernet 1/0/0 remote 1.1.1.1

<!--hrp命令用來指定用于心跳鏈路的接口編號,

1.1.1.1是心跳線對端接口的IP地址,該地址要求路由可達,

帶remote參數的命令將封裝UDP,并發送單播報文不帶remote參數將發送組播報文-->配置VGMP的其他注意事項:

- 加入了VGMP后,心跳線的作用包含狀態信息備份(會話表和server-map表)及VGMP狀態協商。

- 華為防火墻在默認情況下放行組播流量(如不帶remote參數的VGMP報文)禁止單播流量(如帶remote參數的VGMP報文),所以如果配置了remote參數,還需要配置local區域和心跳線接口所在的區域之間配置安全策略。

- 配置了VRRP virtual-mac enable的接口不能作為心跳口。

- 如果使用二層接口作為心跳接口,不能直接在二層接口上配置,而是將二層接口加入vlan,在vlan中配置心跳接口。

- eNSPoint模擬器中,即使心跳接口之間相連,也必須配置remote參數,否則無法配置。

雙機熱備的備份方式包括以下三種:

- 自動備份:該模式下,和雙機熱備有關的配置只能在主用設備上配置,并自動同步到備用設備中,主用設備自動將狀態信息同步到備用設備中。

- 手工批量備份:該模式下,主用設備上所有的配置命令和狀態信息,只有在手工執行批量備份命令時才會自動同步到備用設備。該模式主要應用于主設備和備用設備配置不同步,需要立即進行同步的場景。

- 快速備份:該模式下,不同步配置命令,只同步狀態信息,在負載均衡方式的雙機熱備環境中,該默認必須啟用,以快速更新狀態信息。

各模式的配置命令如下:

1)開啟雙機熱備功能:

[FW1]hrp enable

HRP_S[FW1] <!--開啟雙機熱備功能后,命令提示符發生變化-->2)配置自動備份模式:

HRP_M[FW1]hrp auto-sync

HRP_M[FW1]security-policy (+B)

<!--開啟雙機熱備后,執行可以同步的命令會有(+B)的提示-->3)配置手工批量備份模式:

HRP_M<FW1>hrp sync [ config | connection-status ]

<!--

在用戶模式下執行該命令,其中config參數表示手工同步命令配置,

connection-status參數表示手工同步狀態信息。

-->4)配置快速備份模式:

HRP_S[FW1]hrp mirror session enable

HRP_M[FW1] <!--配置快速備份模式后,開頭會變成HRP_M.....-->當配置雙機熱備的設備上游或者下游是交換設備時,可以通過VRRP檢測接口或者設備的狀態,但是當上游或者下游設備是路由器時,VRRP無法正常運行(VRRP依靠組播實現故障切換)。華為防火墻的做法時監控其他接口狀態,并配合OSPF實現流量切換,如下圖:

通過將接口直接加入VGMP組中,當接口故障時(即使對端設備故障,本端接口的物理特性也將關閉),VGMP會感知接口狀態變化,從而降低VGMP組的優先級,從active狀態切換至standby狀態。而之前的standby組將提升為active狀態。而處于standby的VGMP組在發布OSPF路由時,會自動將cost值增加65500,通過OSPF的自動收斂,最終將流量引導至Active組設備中。

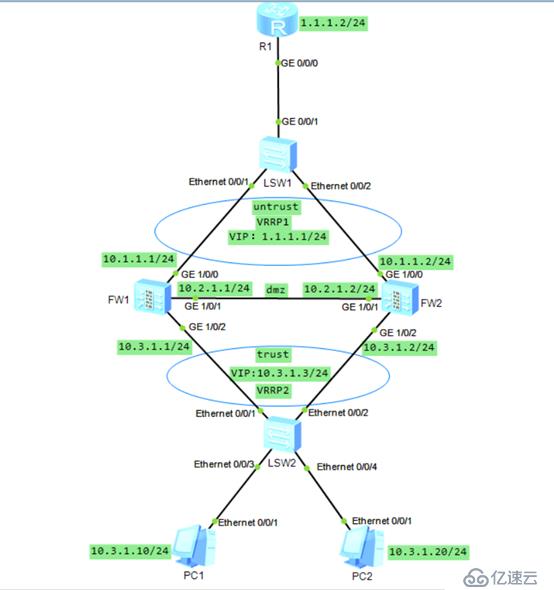

環境如下:

需求如下:

LSW1和LSW2是二層交換機,FW1、FW2、LSW1、LSW2組成雙機熱備網絡,正常情況下,PC1發起的訪問R1的流量通過FW1轉發,當FW1出現故障時,在PC1不做任何調整的前提下,可以自動通過FW2轉發。

推薦步驟:

按照拓撲圖配置基本網絡參數

防火墻接口加入不同區域

配置安全策略

配置NAT地址轉換使用PAPT

配置相互傳輸心跳

配置VRRP

防火墻配置默認路由

驗證

開始配置:

FW1配置如下:

[FW1]int g1/0/0 <!--進入該接口-->

[FW1-GigabitEthernet1/0/0]ip add 10.1.1.1 24 <!--接口配置IP地址-->

[FW1-GigabitEthernet1/0/0]quit

[FW1]int g1/0/1 <!--進入該接口-->

[FW1-GigabitEthernet1/0/1]ip add 10.2.1.1 24 <!--接口配置IP地址-->

[FW1-GigabitEthernet1/0/1]quit

[FW1]int g1/0/2 <!--進入該接口-->

[FW1-GigabitEthernet1/0/2]ip add 10.3.1.1 24 <!--接口配置IP地址-->

[FW1-GigabitEthernet1/0/2]quit

[FW1]ip route-static 0.0.0.0 0.0.0.0 GigabitEthernet 1/0/0 1.1.1.2

<!--配置去往untrust區域的默認路由-->

[FW1]firewall zone untrust <!--進入untrust區域-->

[FW1-zone-untrust]add int GigabitEthernet 1/0/0 <!--該接口加入untrust區域-->

[FW1-zone-untrust]quit

[FW1]firewall zone dmz <!--進入dmz區域-->

[FW1-zone-dmz]add int GigabitEthernet 1/0/1 <!--該接口加入dmz區域-->

[FW1-zone-dmz]quit

[FW1]firewall zone trust <!--進入trust區域-->

[FW1-zone-trust]add int GigabitEthernet 1/0/2 <!--該接口加入trust區域-->

[FW1-zone-trust]quit

[FW1]security-policy <!--配置安全策略-->

[FW1-policy-security]rule name ha <!--安全策略名字為ha-->

[FW1-policy-security-rule-ha]source-zone local <!--指定源區域-->

[FW1-policy-security-rule-ha]source-zone dmz <!--指定源區域-->

[FW1-policy-security-rule-ha]destination-zone local <!--指定目標區域-->

[FW1-policy-security-rule-ha]destination-zone dmz <!--指定目標區域-->

[FW1-policy-security-rule-ha]action permit <!--允許dmz區域和local區域相互訪問-->

[FW1-policy-security-rule-ha]quit

[FW1-policy-security]quit

[FW1]security-policy <!--配置安全策略 -->

[FW1-policy-security]rule name nat <!--安全策略名字為nat-->

[FW1-policy-security-rule-nat]source-zone trust <!--指定源區域-->

[FW1-policy-security-rule-nat]destination-zone untrust <!--指定目標區域-->

[FW1-policy-security-rule-nat]action permit <!--允許流量通過-->

[FW1-policy-security-rule-nat]quit

[FW1-policy-security]qui

[FW1]nat address-group NAPAT <!--地址池的名字為NAPAT-->

[FW1-address-group-napat]section 0 1.1.1.1 1.1.1.1 <!--地址池范圍-->

[FW1-address-group-napat]quit

[FW1]nat-policy <!--配置NAT策略-->

[FW1-policy-nat]rule name natpolicy <!--NAT策略名字為natpolicy-->

[FW1-policy-nat-rule-natpolicy]source-zone trust <!--定義轉換源區域-->

[FW1-policy-nat-rule-natpolicy]destination-zone untrust <!--定義轉換目標區域-->

[FW1-policy-nat-rule-natpolicy]action nat address-group NAPAT

<!--定義轉換源和地址池建立映射關系-->

[FW1-policy-nat-rule-natpolicy]quit

[FW1-policy-nat]quit

[FW1]hrp int g 1/0/1 remote 10.2.1.2 <!--配置心跳信息傳輸到FW2-->

[FW1]hrp enable <!--開啟hrp功能-->

HRP_S[FW1]FW2配置如下:(請參照FW1注釋,FW1和FW2配置基本相同)

[FW2]int g1/0/0

[FW2-GigabitEthernet1/0/0]ip add 10.1.1.2 24

[FW2-GigabitEthernet1/0/0]int g1/0/1

[FW2-GigabitEthernet1/0/1]ip add 10.2.1.2 24

[FW2-GigabitEthernet1/0/1]int g1/0/2

[FW2-GigabitEthernet1/0/2]ip add 10.3.1.2 24

[FW2-GigabitEthernet1/0/2]quit

[FW2]ip route-static 0.0.0.0 0.0.0.0 GigabitEthernet 1/0/0 1.1.1.2

[FW2]firewall zone untrust

[FW2-zone-untrust]add int GigabitEthernet 1/0/0

[FW2-zone-untrust]quit

[FW2]firewall zone dmz

[FW2-zone-dmz]add int GigabitEthernet 1/0/1

[FW2-zone-dmz]quit

[FW2]firewall zone trust

[FW2-zone-trust]add int GigabitEthernet 1/0/2

[FW2-zone-trust]quit

[FW2]security-policy

[FW2-policy-security]rule name ha

[FW2-policy-security-rule-ha]source-zone local

[FW2-policy-security-rule-ha]source-zone dmz

[FW2-policy-security-rule-ha]destination-zone local

[FW2-policy-security-rule-ha]destination-zone dmz

[FW2-policy-security-rule-ha]action permit

[FW2-policy-security-rule-ha]quit

[FW2-policy-security]quit

[FW2]security-policy

[FW2-policy-security]rule name nat

[FW2-policy-security-rule-nat]source-zone trust

[FW2-policy-security-rule-nat]destination-zone untrust

[FW2-policy-security-rule-nat]action permit

[FW2-policy-security-rule-nat]quit

[FW2-policy-security]quit

[FW2]nat address-group NAPAT

[FW2-address-group-napat]section 0 1.1.1.1 1.1.1.1

[FW2-address-group-napat]quit

[FW2]nat-policy

[FW2-policy-nat]rule name natpolicy

[FW2-policy-nat-rule-natpolicy]source-zone trust

[FW2-policy-nat-rule-natpolicy]destination-zone untrust

[FW2-policy-nat-rule-natpolicy]action nat address-group NAPAT

[FW2-policy-nat-rule-natpolicy]quit

[FW2-policy-nat]quit

[FW2]hrp int g1/0/1 remote 10.2.1.1

[FW2]hrp enable

HRP_S[FW2]hrp standby-device開始配置VRRP

FW1配置VRRP如下:

HRP_M[FW1]int g1/0/0 (+B) <!--進入接口-->

HRP_M[FW1-GigabitEthernet1/0/0]vrrp vrid 1 virtual-ip 1.1.1.1 255.255.255.0 active

<!--VRRP1組主設備,虛擬IP網關1.1.1.1-->

HRP_M[FW1-GigabitEthernet1/0/0]quit

HRP_M[FW1]int g1/0/2 (+B) <!--進入接口-->

HRP_M[FW1-GigabitEthernet1/0/2]vrrp vrid 2 virtual-ip 10.3.1.3 active

<!--VRRP2組主設備,虛擬IP網關10.3.1.3-->

HRP_M[FW1-GigabitEthernet1/0/2]quitFW2配置VRRP如下:

HRP_S[FW2]int g1/0/0 <!--進入接口-->

HRP_S[FW2-GigabitEthernet1/0/0]vrrp vrid 1 virtual-ip 1.1.1.1 255.255.255.0 standby

<!--VRRP1備份設備,虛擬IP網關1.1.1.1-->

HRP_S[FW2-GigabitEthernet1/0/0]quit

HRP_S[FW2]int g1/0/2 <!--進入接口-->

HRP_S[FW2-GigabitEthernet1/0/2]vrrp vrid 2 virtual-ip 10.3.1.3 standby

<!--VRRP2組備份設備,虛擬IP網關10.3.1.3-->

HRP_S[FW2-GigabitEthernet1/0/2]quit

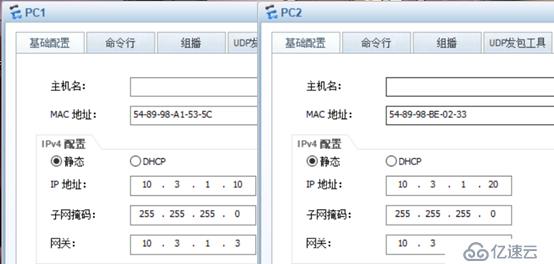

HRP_S[FW2]dis hrp state <!--查看hrp狀態-->配置R1和PC的IP地址,并pingR1的IP地址。

R1配置如下:

[R1]int g0/0/0

[R1-GigabitEthernet0/0/0]ip add 1.1.1.2 24

[R1-GigabitEthernet0/0/0]quit

<!--進入接口給接口配置IP地址-->

[R1]ip route-static 10.3.1.0 24 10.1.1.1

[R1]ip route-static 10.3.1.0 24 10.1.1.2

<!--

添加兩條去往內網的路由,在實際環境中,可是不會有這條路由的哦,

實際中一般會將內網的地址映射為和該路由器同一網段的公網IP。 -->PC配置如下:

驗證

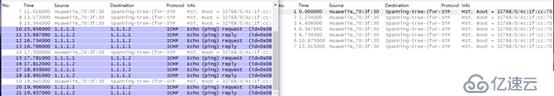

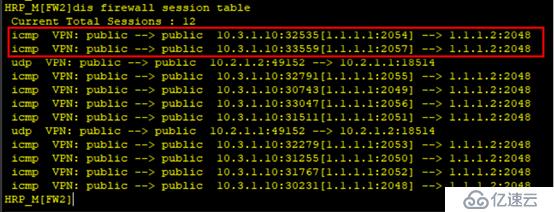

用PC1pingR1路由器,然后去FW1和FW2防火墻上分別查看會話表,他們的內容是不一樣的

FW1會話表:

抓包查看流量轉換

模擬FW1的F1/0/0接口故障,客戶端ping路由器R1

HRP_M[FW1]int g1/0/0 (+B) <!--進入接口-->

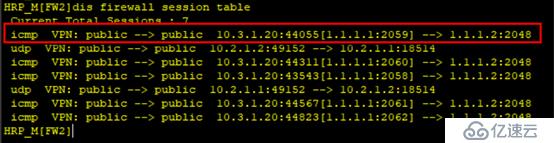

HRP_M[FW1-GigabitEthernet1/0/0]shutdown <!--關閉接口-->PC1客戶端ping路由器R1,防火墻FW2查看會話表

抓包查看

PC2客戶端ping路由器R1,防火墻在FW2查看會話表

配置完成。

- 兩臺防火墻用于心跳線的接口需要加入相同的安全區域。

- 兩臺防火墻用于心跳線的接口的編號必須一致,如都是G1/0/1。

- 用于雙機熱備的兩臺防火墻采用相同的型號,相同的VRP版本。連接同一個設備(路由器或交換機)都使用同一個接口編號。

- 當熱備組中的設備壞掉后,買來新的設備進行加入熱備組時,在配置時,原來壞掉的那臺設備在VGMP中配置的是active,哪怕現在備份組中有設備處于active狀態,新買來的設備必須也配置active狀態,否則無法協商。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。