您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章將為大家詳細講解有關Linux中如何使用netccat,小編覺得挺實用的,因此分享給大家做個參考,希望大家閱讀完這篇文章后可以有所收獲。

netccat是一個通過TCP/UDP在網絡中進行讀寫數據工具(命令),被稱為“瑞士軍刀”,主要用于調試領域、傳輸領域甚至黑客攻擊領域。利用該工具,可以將網絡中一端的數據完整的發送至另一臺主機終端顯示或存儲,常見的應用為文件傳輸、與好友即時通信、傳輸流媒體或者作為用來驗證服務器的獨立的客戶端。

首先使用nc -h 命令查看功能說明:

nc [-46DdhklnrStUuvzC] [-i 間隔] [-p 源端口] [-s 源IP地址] [-T 服務類型] [-w 超時時間] [-X 代理協議] [-x 代理地址[:端口]] [主機名] [端口[s]] 123

nc(netcat)可以打開TCP連接,發送UDP包,監聽任意的TCP和UDP端口,掃描端口,處理IPv4和IPv6。nc腳本跟telnet(1)不一樣,它把錯誤信息輸出到標準錯誤輸出上而不是輸出到標準輸出上。

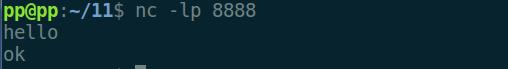

在Server端:

nc -lp 8888 1

此時默認是TCP連接,在本機Localhost監聽8888端口。 在Client端:

nc -nv 127.0.0.1 8888 1

測試效果如下:

客戶端通過TCP連接到服務器8888端口,發送hello,服務器對其回復ok,之后即可互相通信。

//陳碩簡單用法: //本地服務器監聽 nc -l 1234 //客戶端 nc localhost 1234 12345

使用ctrl+C(或D)退出

當然也可以通過telnet命令進行測試: telnet localhost 8888

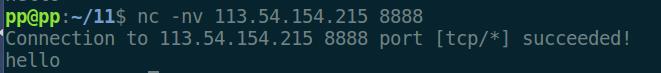

2)如果是測試局域網兩臺主機的通信時,客戶端連接遠程Remote主機的IP地址即可。 命令則為:

nc -nv 113.54.154.215 8888 1

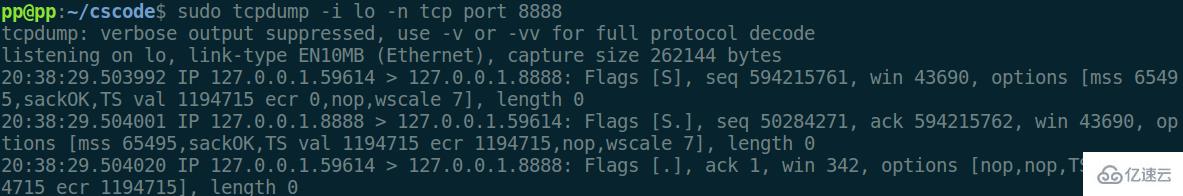

3) 為了觀察一個TCP的標準連接,也就是三次握手四次揮手的內部實現,我們通過tcpdump進行監測一個完整的連接。 當連接本地服務器回環地址時,使用的是lo網卡。

sudo tcpdump -i lo -n tcp port 8888 1

當連接為遠程服務器時,使用的是此時Ubuntu 16.04環境下的ens33網卡。

sudo tcpdump -i ens33 -n tcp port 8888 1

可以清晰的看到三次握手。

可以清晰的看到三次握手。

端口掃描經常被系統管理員和黑客用來發現在一些機器上開放的端口,幫助他們識別系統中的漏洞。 nc可以運行在TCP或者UDP模式,默認是TCP,-u參數調整為udp. 假定服務器此時開啟了端口8888。

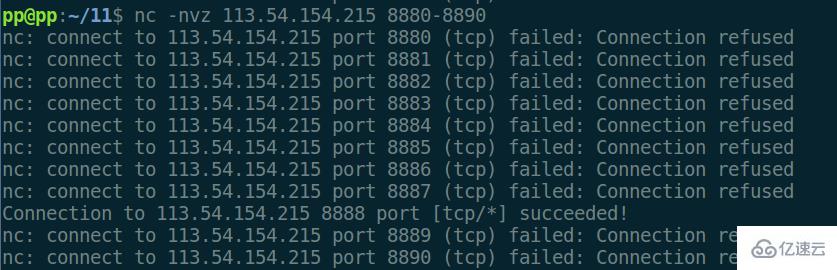

客戶端對IP地址為113.54.154.215的8880附近相鄰10個端口進行TCP掃描。 客戶端命令為:

nc -nvz 113.54.154.215 8880-8890 1

測試如下:

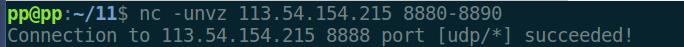

2)若采用UDP掃描,則服務器和客戶端的命令修改如下: 添加-u選項

服務器: nc -ulp 8888 客戶端: nc -unvz 113.54.154.215 8880-8890 1234

大部分時間中,我們都在試圖通過網絡或者其他工具傳輸文件。有很多種方法,比如FTP,SCP,TFTP,NFS等等,但是當你只是需要臨時或者一次傳輸文件,真的值得浪費時間來安裝配置一個軟件到你的機器上嘛。假設你想要傳一個文件test.cpp 從A 到B。A或者B都可以作為服務器或者客戶端,

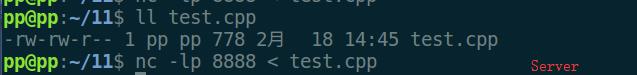

讓A作為服務器,B為客戶端。將服務器A上的文件下載到客戶端B上。 Server:

nc -lp 8888

Client:

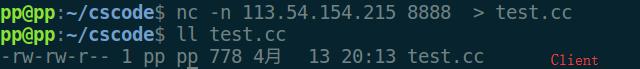

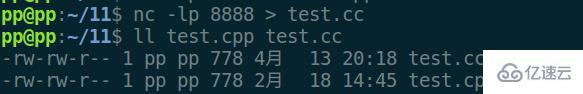

nc -n 113.54.154.215 8888 > test.cc 1

這里我們創建了一個服務器在A上并且重定向netcat的輸入為文件test.cpp,那么當任何成功連接到該端口,netcat會發送file的文件內容。 在客戶端我們重定向輸出到test.cc,故意是兩個文件的后綴不同,此時查看文件的大小屬性。

此時客戶端將網絡接收到的數據重定向為test.cc,如果數據不需要則將其重定向到/dev/null即可。 2)當然我們可以將客戶端的文件發送給服務器,此時將test.cc上傳給服務器。 Server

nc -lp 8888 > test.cc 1

Client

nc -n 113.54.154.215 8888

此時服務器收到的文件重定向到test.cc,我們可以查看此時服務器的文件:

總之,結合管道的用法,使得nc的功能更加強大,比如可以將一個目錄壓縮為

一個文件,之后通過管道與nc結合,傳輸該目錄。

關于“Linux中如何使用netccat”這篇文章就分享到這里了,希望以上內容可以對大家有一定的幫助,使各位可以學到更多知識,如果覺得文章不錯,請把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。