您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章主要介紹“Web網絡安全漏洞的DOM型XSS攻擊原理是什么”,在日常操作中,相信很多人在Web網絡安全漏洞的DOM型XSS攻擊原理是什么問題上存在疑惑,小編查閱了各式資料,整理出簡單好用的操作方法,希望對大家解答”Web網絡安全漏洞的DOM型XSS攻擊原理是什么”的疑惑有所幫助!接下來,請跟著小編一起來學習吧!

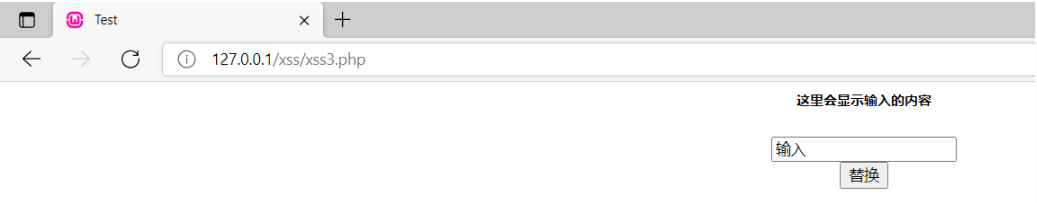

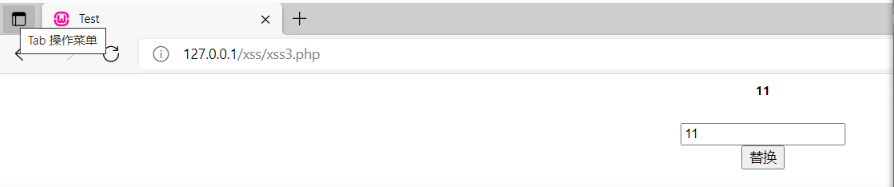

DOM型XSS攻擊頁面實現的功能是在“輸入”框中輸入信息,單擊“替換”按鈕時,頁面會將“這里會顯示輸入的內容”替換為輸入的信息,例如當輸入“11”的時候,頁面將“這里會顯示輸入的內容”替換為“11”,如圖75和圖76所示。

圖75 HTML頁面

圖76 替換功能

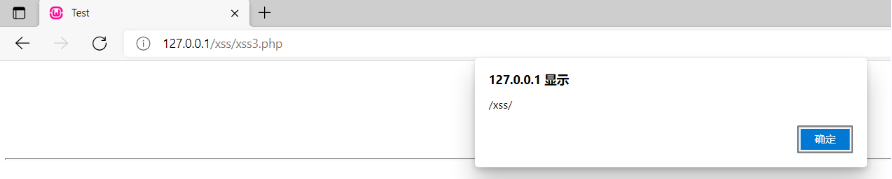

當輸入<img src=1 οnerrοr=“alert(/xss/)”/>時,單擊“替換”按鈕,頁面彈出消息框,如圖77所示。

圖77 DOM XSS

從HTML源碼中可以看到,存在JS函數tihuan(),該函數的作用是通過DOM操作將元素id1(輸出位置)的內容修改為元素dom_input(輸入位置)的內容。

DOM型XSS程序只有HTML代碼,并不存在服務器端代碼,所以此程序并沒有與服務器端進行交互,代碼如下所示。

<html>

<head>

<meta http-equiv="Content-Type" content="text/html;charset=utf-8" />

<title>Test</title>

<script type="text/javascript">

function tihuan()

{

document.getElementById("id1").innerHTML = document.getElementById("dom_input").value;

}

</script>

</head>

<body>

<center>

<h7 id="id1">這里會顯示輸入的內容</h7>

<form action="" method="post">

<input type="text" id="dom_input" value="輸入"><br />

<input type="button" value="替換" onclick="tihuan()">

</form>

<hr>

</center>

</body>

</html>單擊“替換”按鈕時會執行JavaScript的tihuan()函數,而tihuan()函數是一個DOM操作,通過document.getElementByld的id1的節點,然后將節點id1的內容修改成id為dom_input中的值,即用戶輸入的值。當輸入<img src=1 οnerrοr=“alert(/xss/)”/>時,單擊“替換”按鈕,頁面彈出消息框,但由于是隱式輸出的,所以在查看源代碼時,看不到輸出的XSS代碼。

到此,關于“Web網絡安全漏洞的DOM型XSS攻擊原理是什么”的學習就結束了,希望能夠解決大家的疑惑。理論與實踐的搭配能更好的幫助大家學習,快去試試吧!若想繼續學習更多相關知識,請繼續關注億速云網站,小編會繼續努力為大家帶來更多實用的文章!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。