您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

基于Web方式的數據包捕獲實踐

抓包是運維的必備技能,很多網絡故障需要靠抓包來解決,如常見的ARP欺騙和廣播風暴。另外還有一些網線或光纖接觸不好的故障,不抓包也很難分析出來,例如兩個公司之間互聯,網線測試都沒問題,但始終不通。經過抓包分析表明,發現其他單位的ping請求都伴隨著ARP查詢,而不走路由,這時懷疑有可能掩碼設置錯誤的問題,經仔細排查,確實是路由器上的掩碼出現失誤。抓包工具有不少但選擇一款適合你的工具非常重要。

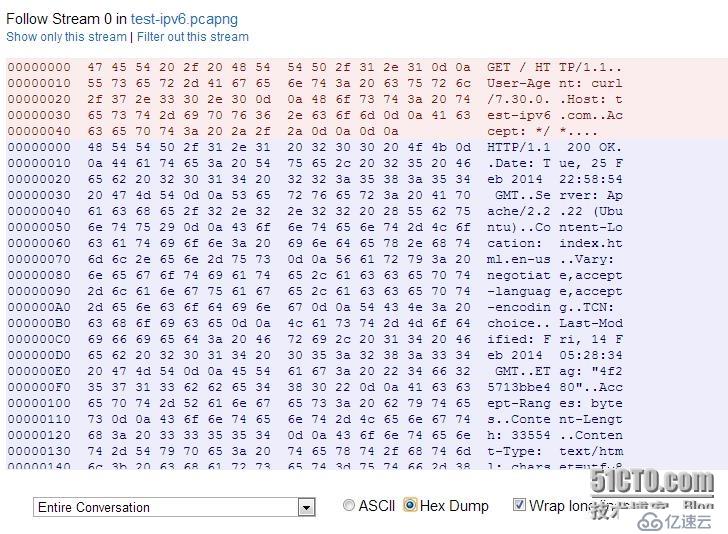

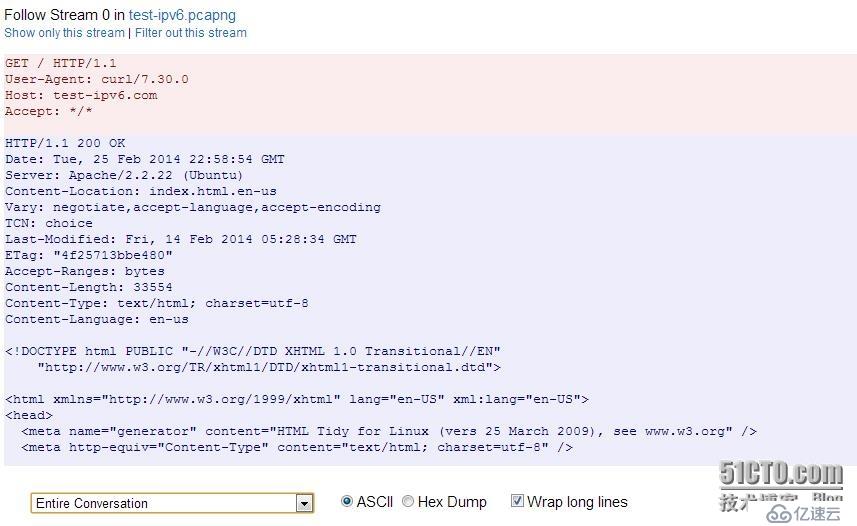

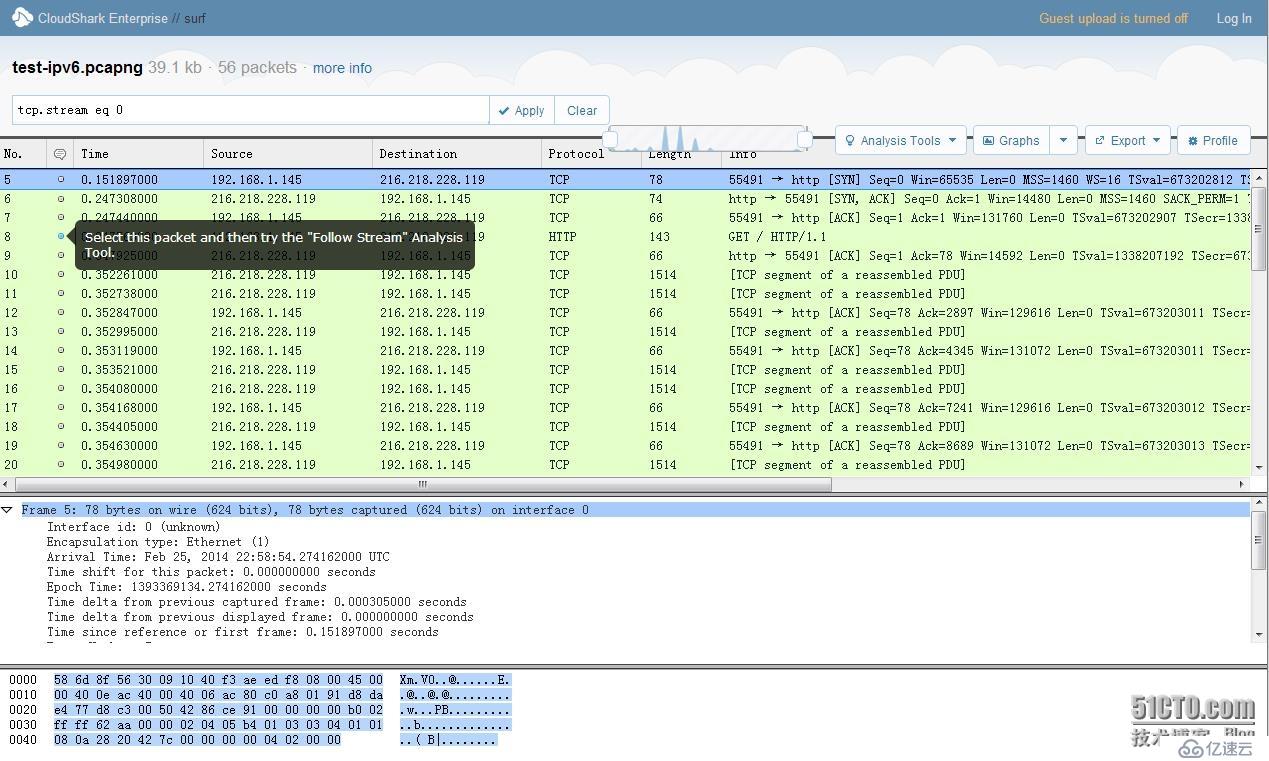

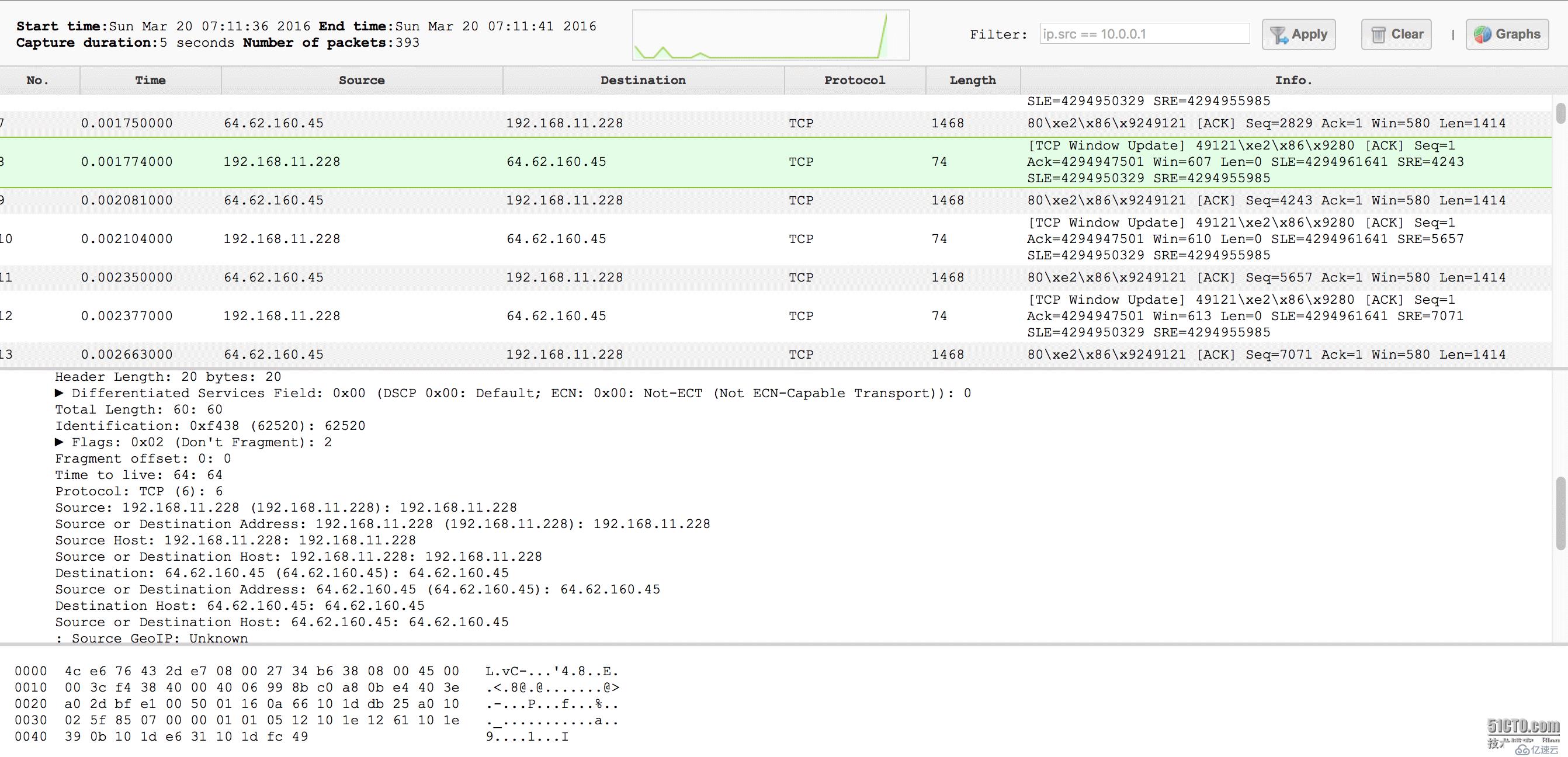

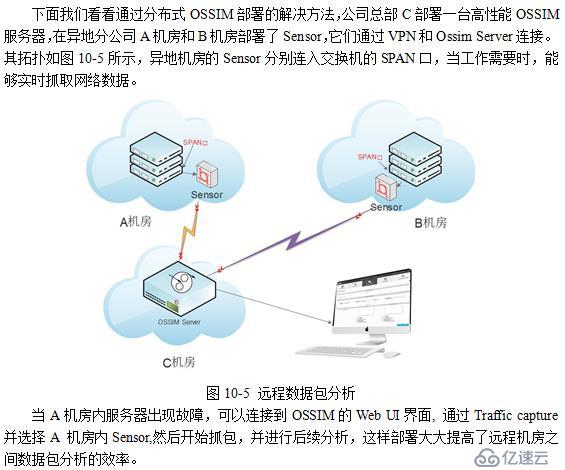

本文主要為大家介紹OSSIM環境中,故障排除利器—基于Web的數據包分析工具,它是Wireshark的另一種表現形式,這和CloudSharkAppliance(cloudshark.org)的表現手法非常類似。如下圖所示。

從功能上看這種基于Web的抓包分析工具是Wireshark的精簡版。它的優勢在于遠程客戶端,通過Web界面就可以實現在服務器端抓包,還能夠抓到不同傳感器(能收集不同網段的信息)所檢測的數據包異常。在閱讀本章時,需要讀者具備網絡嗅探與數據報分析的基礎知識,具有一定Wireshark抓包經歷。

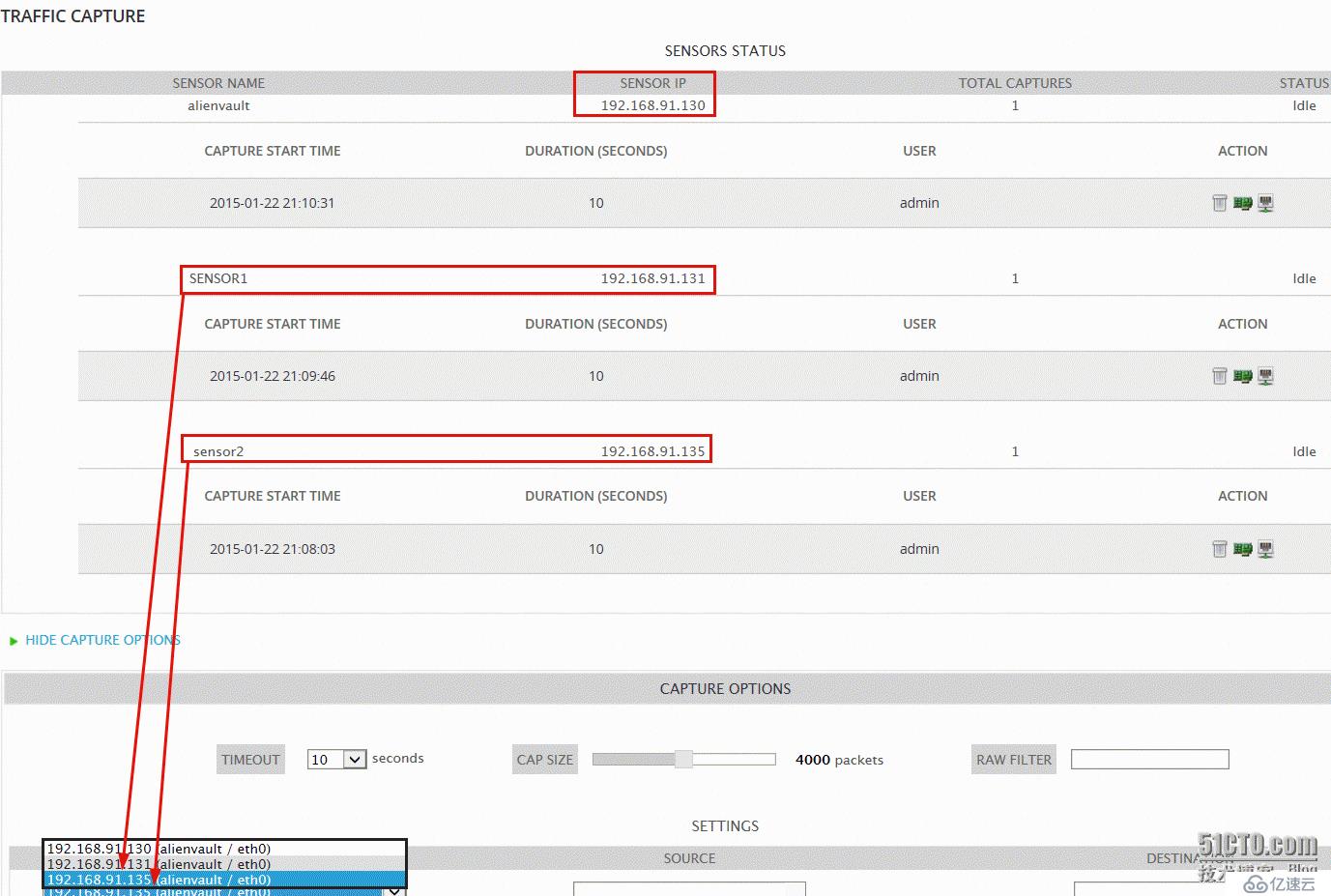

過去,分析網絡故障常在一個系統中用tcpdump抓包,將包保存起來,再導入Wireshark在進行分析。不過現在使用OSSIM WebUI下的Traffic Capture不必這么麻煩,操作方法為Environment→Traffic Capture

選擇傳感器抓包

選擇傳感器抓包

注意,在設置(settings)選項下方,源地址和目標地址均為可選項。其使用方法較簡單,輸入源地址和目標地址,然后點擊捕捉按鈕即可。

但應用該工具之前,操作人員對TCP、UDP、IP及ICMP協議及HTTP、DHCP、DNS、FTP等常見應用層協議需熟悉,包括TCP以及UDP流量格式,下面分別介紹:

詳細內容請參考《開源安全運維平臺OSSIM最佳實踐》一書.

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。