您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

CVE-2016-2183的修復過程是怎樣的呢,很多新手對此不是很清楚,為了幫助大家解決這個難題,下面小編將為大家詳細講解,有這方面需求的人可以來學習下,希望你能有所收獲。

1.問題描述

SSL/TLS協議信息泄露漏洞(CVE-2016-2183)

TLS是安全傳輸層協議,用于在兩個通信應用程序之間提供保密性和數據完整性。

TLS, SSH, IPSec協商及其他產品中使用的DES及Triple DES密碼存在大約四十億塊的生日界,這可使遠程攻擊者通過Sweet32攻擊,獲取純文本數據。

2.問題解決過程

首先從這個漏洞介紹中得知

https://www.openssl.org/news/secadv/20160922.txt

OpenSSL 1.1.0 以后沒有此漏洞,并且本地的openssl 版本高于1.1.0

換個思路去找問題

通過下面鏈接了解nmap 掃描工具可以知道漏洞的來源(復測)

https://www.e-learn.cn/topic/3756431

nmap安裝方式請另行百度(案例的服務器是redhat,去官網下載的rpm包,rpm -ivh 包就安裝成功了)

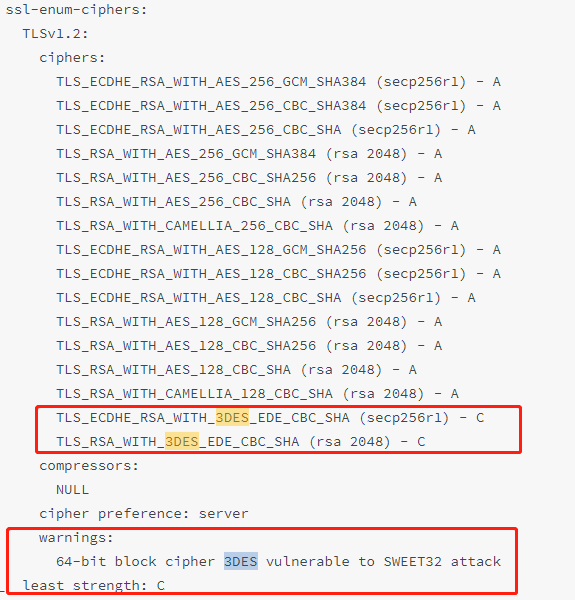

通過下面的命令得到結果

nmap -sV --script ssl-enum-ciphers -p 443 www.example.com (ip 也可以)

發現3DES 加密是C級別的,并且有個warning 跟 CVE-2016-2183 的描述大概一致

3.解決問題

https://blog.csdn.net/warrior_wjl/article/details/25000541

通過配置nginx 的設置 ssl_ciphers HIGH:!aNULL:!MD5:!3DES;

注: !3DES是后添加的過濾

之后nginx -t 檢查配置文件

nginx -s reload 重啟nginx

4.復測

nmap -sV --script ssl-enum-ciphers -p 443 www.example.com (ip 也可以)

問題解決

看完上述內容是否對您有幫助呢?如果還想對相關知識有進一步的了解或閱讀更多相關文章,請關注億速云行業資訊頻道,感謝您對億速云的支持。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。