您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

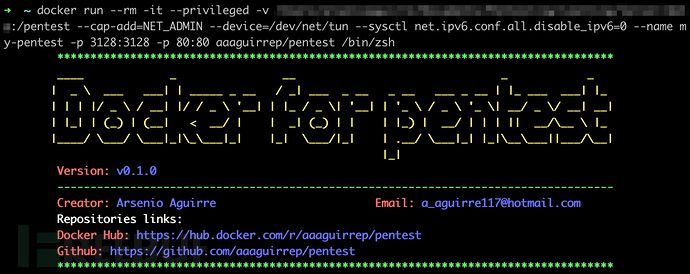

這篇文章主要講解了“怎么配置Docker鏡像Docker-For-Pentest”,文中的講解內容簡單清晰,易于學習與理解,下面請大家跟著小編的思路慢慢深入,一起來研究和學習“怎么配置Docker鏡像Docker-For-Pentest”吧!

Docker-For-Pentest是一個帶有大量預配置工具的專為滲透測試人員設計的Docker鏡像,該鏡像中自帶了大量常用的安全工具,并且能夠幫助廣大研究人員以最便捷和快速的方式搭建滲透測試環境。

預安裝了滲透測試所需的操作系統、網絡系統、測試環境和安全工具;

支持連接HTB(Hack the Box)以訪問HTB設備;

預安裝了常見字典:SecLists、dirb、dirbuster、fuzzdb、wfuzz和rockyou;

支持通過代理服務從任意瀏覽器發送流量,本地目錄中預安裝了Burp Suite;

預安裝了可利用的數據庫;

預安裝了密碼破解工具;

預安裝了Linux枚舉工具;

預安裝了服務掃描工具;

預安裝了目錄模糊測試工具;

可在不需要root權限的情況下監控Linux進程;

預安裝了Zsh Shell工具;

rdate

vim

zsh

oh-my-zsh

locate

cifs-utils

htop

gotop

traceroute

telnet

net-tools

iputils-ping

tcpdump

openvpn

whois

host

prips

dig

git

curl

wget

ruby

go

python

python-pip

python3

python3-pip

php

aws-cli

tojson

nodejs

nmap

masscan

ScanPorts

Amass

GoBuster

Knock

MassDNS

Altdns

spyse

Sublist3r

findomain

subfinder

spiderfoot

haktldextract

subjack

SubOver

tko-subs

hakrevdns

gowitness

aquatone

hakrawler

Photon

gospider

gau

otxurls

waybackurls

dirsearch

wfuzz

ffuf

whatweb

wafw00z

nikto

arjun

httprobe

striker

hakcheckurl

wpscan

joomscan

droopescan

cmseek

LinkFinder

getJS

subjs

wfuzz

SecList

Fuzzdb

Dirbuster

Dirb

Rockyou

txt

Crunch

Cewl

gitleaks

gitrob

gitGraber

github-search

GitTools

apktool

crowbar

hydra

patator

medusa

hashid

john the ripper

hashcat

htbenum

linux-smart-enumeration

linenum

enum4linux

ldapdomaindump

PEASS - Privilege Escalation Awesome Scripts SUITE

Windows Exploit Suggester - Next Generation

smbmap

pspy - unprivileged Linux process snooping

smbclient

ftp

searchsploit

Metasploit

MS17-010

AutoBlue-MS17-010

PrivExchange

evil-winrm

impacket

CrackMapExec

Nishang

Juicy Potato

PowerSploit

pass-the-hash

mimikatz

gpp-decrypt

netcat

rlwrap

apache2

squid

在使用該工具之前,我們首先需要安裝并配置好Docker服務。我們可以通過下列兩種方式來使用這個Docker鏡像。

git clone --depth 1 https://github.com/aaaguirrep/pentest.git cd pentest docker build -t pentest . docker run --rm -it --name my-pentest pentest /bin/zsh

該項目的Docker Hub地址為:aaaguirrep/pentest。

docker pull aaaguirrep/pentest docker run --rm -it --name my-pentest pentest /bin/zsh

該鏡像的使用適用于多種不同的場景,我們需要針對不同的場景來選擇該工具的使用方法。

1、使用容器并通過HTB VPN來訪問HTB(Hack the Box)設備:

docker run --rm -it --cap-add=NET_ADMIN --device=/dev/net/tun --sysctl net.ipv6.conf.all.disable_ipv6=0 --name my-pentest aaaguirrep/pentest /bin/zsh

2、將本地目錄內容與容器共享,并在本地目錄中保存數據:

docker run --rm -it -v /path/to/local/directory:/pentest --name my-pentest aaaguirrep/pentest /bin/zsh

3、向本地環境暴露內部容器服務(apache、squid):

docker run --rm -it --name my-pentest -p 80:80 -p 3128:3128 aaaguirrep/pentest /bin/zsh

在容器中,通過下列別名來開啟apache2和squid:

apacheUp squidUp

4、通過下列命令加載目錄:

docker run --rm -it --privileged --name my-pentest aaaguirrep/pentest /bin/zsh

此時,所有的工具都將下載至/tools目錄中。

該鏡像目前已在下列環境中測試并正常運行:

macOS:Docker version 19.03.5, build 633a0ea

Linux:Docker version 19.03.6, build 369ce74a3c

本項目的開發與發布遵循MIT開源許可證協議。

感謝各位的閱讀,以上就是“怎么配置Docker鏡像Docker-For-Pentest”的內容了,經過本文的學習后,相信大家對怎么配置Docker鏡像Docker-For-Pentest這一問題有了更深刻的體會,具體使用情況還需要大家實踐驗證。這里是億速云,小編將為大家推送更多相關知識點的文章,歡迎關注!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。