您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

如何進行Backtrack5 R3實用新工具分析,針對這個問題,這篇文章詳細介紹了相對應的分析和解答,希望可以幫助更多想解決這個問題的小伙伴找到更簡單易行的方法。

Backtrack(下載)是最有名的滲透測試/安全評估Linux發行版。2012年8月13日,Backtrack 5 R3發布。這個版本新增了約60個新工具,大多數在 Las Vegas 舉行的Defcon 和Blackhat大會過程中發布。

我們會去看看Backtrack 5 R3中發布的最新工具及其用法。

Fern-Wifi-Cracker Fern Wi-fi cracker是python編寫的一款無線網絡破解測試工具,提供了GUI界面。通常情況下,你需要分別啟動aireplay-ng, airodump-ng and aircrack-ng 進行無線網絡的破解,但是 Fern-Wifi-cracker把這件事情變得簡單。

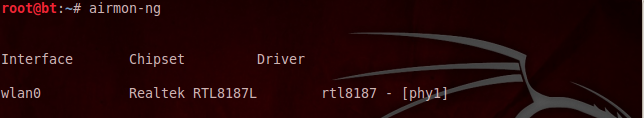

1. 在啟動Fern Wi-fi cracker之前,你需要確定你的無線網卡是否支持包注入。確定方法也很簡單,你只要輸入airmon-ng,然后你可以看到可以配置monitor mode的網口。  選擇你想要嗅探的網口

選擇你想要嗅探的網口  只要你選擇了,他會自動在選擇的接口(wlan0)上建立一個虛擬接口(mon0)

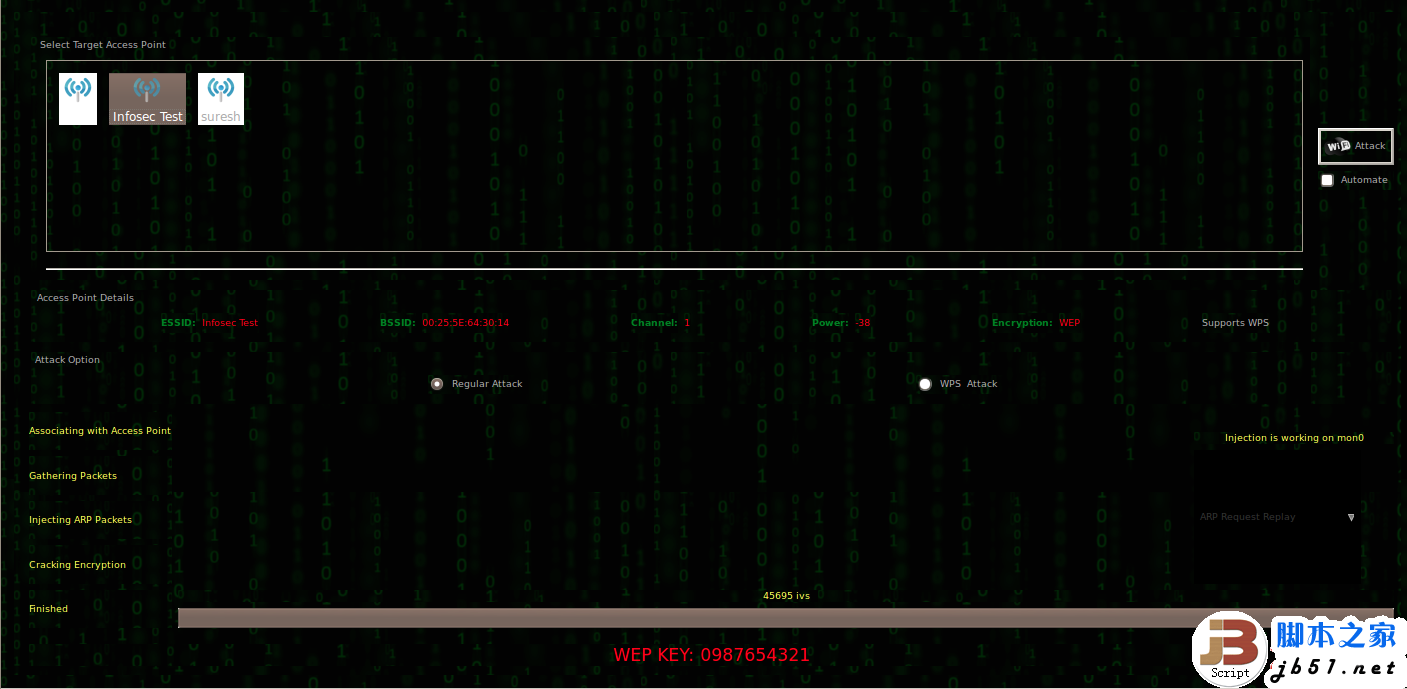

只要你選擇了,他會自動在選擇的接口(wlan0)上建立一個虛擬接口(mon0)  接下來你只需要選擇網絡, 點擊“Wi-fi attack”即開始WEP破解過程

接下來你只需要選擇網絡, 點擊“Wi-fi attack”即開始WEP破解過程

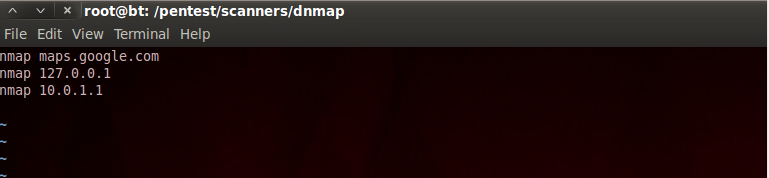

同樣的,Fern Wi-fi cracker 也可以進行WPA破解,過程也是非常簡單,就留給大家自己研究吧:) Dnmap 想象下如果你的網絡非常龐大,使用單主機nmap進行掃描實在是一件費時費力的事。遇到這種情況,元芳,你怎么看?Dnmap就為解決此問題而生,是一款nmap的分布式實現。 Dnmap的總體使用過程如下: 1.建立一個commands.txt文件,文件內容為你需要執行的命令。

同樣的,Fern Wi-fi cracker 也可以進行WPA破解,過程也是非常簡單,就留給大家自己研究吧:) Dnmap 想象下如果你的網絡非常龐大,使用單主機nmap進行掃描實在是一件費時費力的事。遇到這種情況,元芳,你怎么看?Dnmap就為解決此問題而生,是一款nmap的分布式實現。 Dnmap的總體使用過程如下: 1.建立一個commands.txt文件,文件內容為你需要執行的命令。

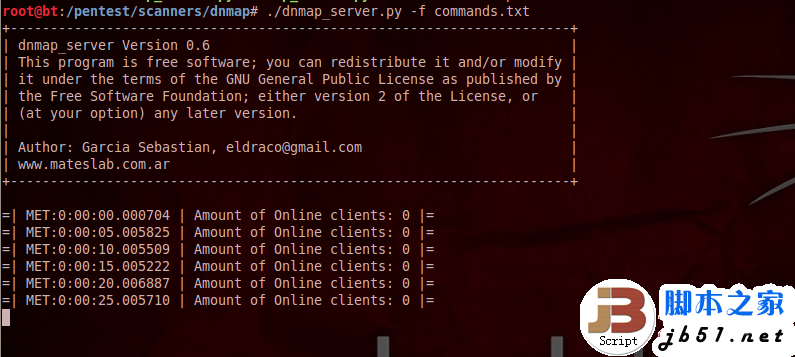

2.執行dnmap server并且把commands.txt作為參數

3.使用client端連接server。確保server與client的連通性。具體過程及截圖打開dnmap,其位于 Information Gathering –> Network Analysis –> Identify Live hosts 建立掃描指令文件  啟動server

啟動server  client連接server

client連接server  開始掃描

開始掃描  掃描完成后,你可以在 nmap_output目錄下找到掃描結果文件(.nmap, .gnmap和xml三種格式)

掃描完成后,你可以在 nmap_output目錄下找到掃描結果文件(.nmap, .gnmap和xml三種格式)

關于如何進行Backtrack5 R3實用新工具分析問題的解答就分享到這里了,希望以上內容可以對大家有一定的幫助,如果你還有很多疑惑沒有解開,可以關注億速云行業資訊頻道了解更多相關知識。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。