您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

目前越來越多的服務器被入侵,以及攻擊事件頻頻的發生,像數據被竊取,數據庫被篡改,用戶數據被脫褲,網站被強制跳轉到惡意網站上,網站在百度的快照被劫持,等等的攻擊癥狀層出不窮,當我們的服務器被攻擊,被黑的時候我們第一時間該怎么去處理解決呢?

如何排查服務器被入侵攻擊的痕跡呢?是否有應急處理方案,在不影響網站訪問的情況下,很多客戶出現以上攻擊情況的時候,找到我們SINE安全來處理解決服務器被攻擊問題,我們sine安全工程師總結了一套自有的辦法,分享給大家,希望大家能在第一時間解決掉服務器被黑的問題。有些客戶遇到這種情況,第一時間想到的就是先把服務器關機,通知機房拔掉電源,有的是直接先關閉網站,這些措施只能先解決目前的問題,解決不了問題的根源,所以遇到服務器被攻擊的情況,我們應該詳細的檢查日志,以及入侵痕跡,溯源,查找漏洞,到底是哪里導致的服務器被入侵攻擊。

首先我們應該從以下方面入手:

檢查服務器的進程是不是有惡意的進程,以及管理員賬號是否被惡意增加,對服務器的端口進行查看,有沒有開啟多余的端口,再一個對服務器的登陸日志進行檢查,服務器的默認開啟啟動項,服務以及計劃任務,檢查網站是否存在木馬后門,以及服務器系統是否中病毒。

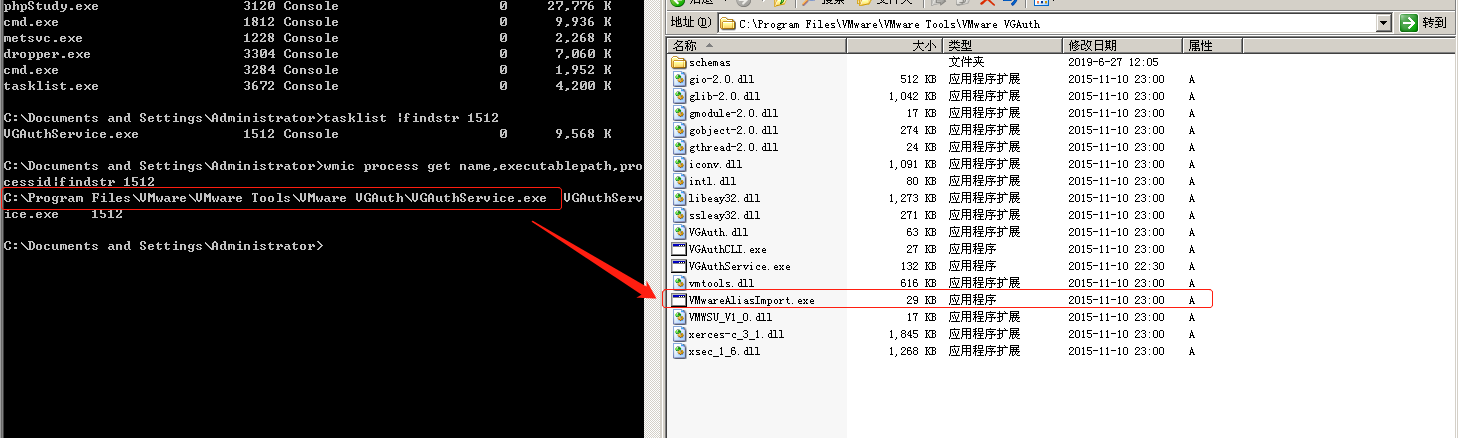

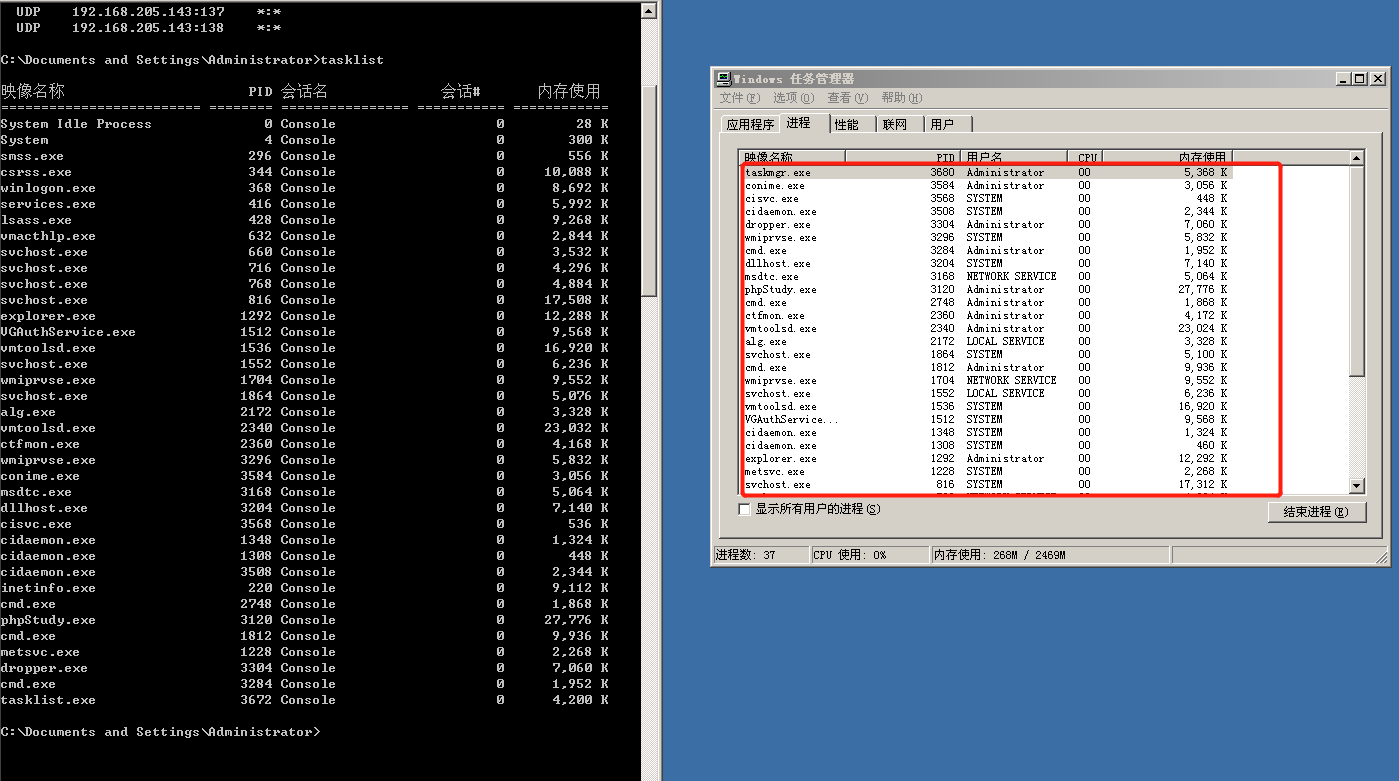

如何查看進程?打開服務器,在cmd命令下輸入tasklis,或者是右鍵任務管理器來進行查看進程,點顯示所有用戶的進程就可以,我們綜合的分析,根據這個內存使用較大,CPU占用較多來初步的看下,哪些進程在不停的使用,就能大概判斷出有沒有異常的進程,一般來說加載到進程的都是系統后門,查看到進程詳細信息使用PID來查看,再用命令findstr來查找進程調用的文件存放在哪里。截圖如下:

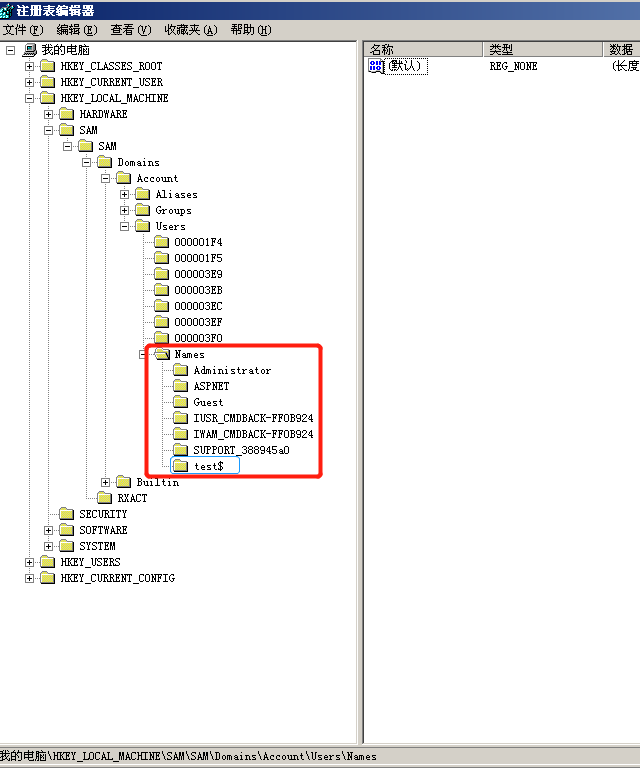

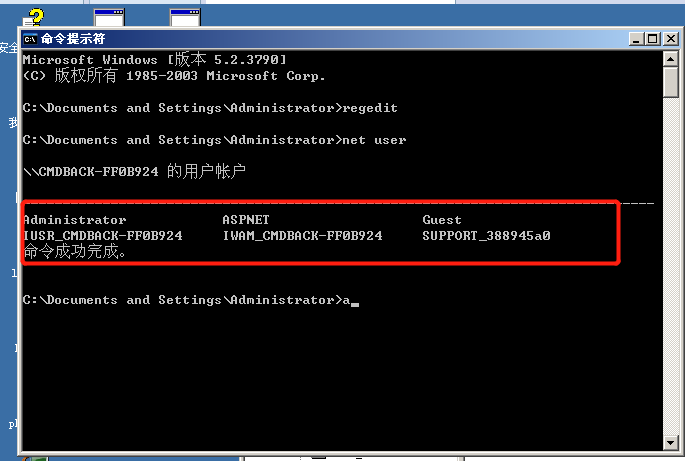

接下來就是查看系統是否存在其他惡意的管理員賬號,cmd命令下輸入net user就會列出當前服務器里的所有賬號,也可以通過注冊表去查看管理員賬號是否被增加,注冊表這里是需要在命令中輸入egedit來打開注冊表,找到HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names可以看到所有的賬號名字。截圖如下:

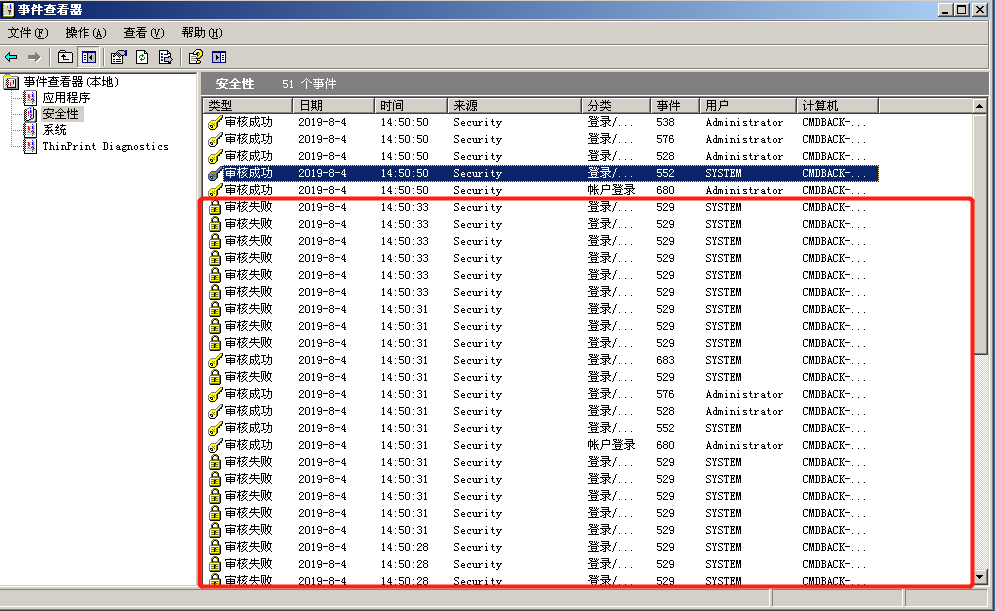

端口方面的檢查,比如一些客戶服務器經常遭受攻擊像3306數據庫端口,21FTP端口,135,445端口,1433sql數據庫端口,3389遠程桌面端口,是否是對外開放,如果這些端口對外開放,很有可能利用漏洞進行攻擊,入侵,還有弱口令賬號密碼,有些數據庫的root賬號密碼為空,以及FTP可以匿名連接,都可以導致服務器被入侵。有些密碼還是123456,111111等等。遠程桌面的端口要修改掉,盡可能的防止攻擊者利用暴力破解的手段對服務器進行登陸。可以對遠程登陸這里做安全驗證,限制IP,以及MAC,以及計算機名,這樣大大的加強了服務器的安全。還要對服務器的登陸日志進行檢查,看下日志是否有被清空的痕跡,跟服務器被惡意登陸的日志記錄,一般來說很多攻擊者都會登陸到服務器,肯定會留下登陸日志,檢查事件682就可以查得到。

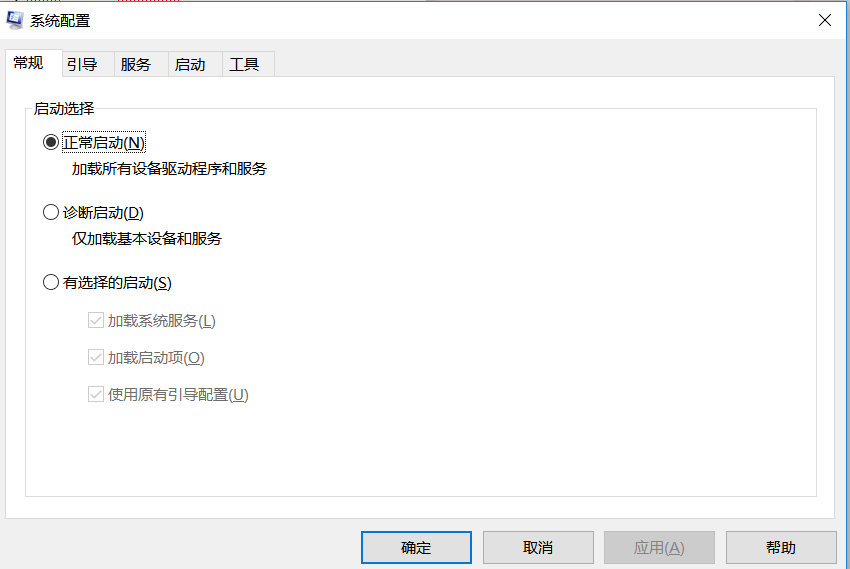

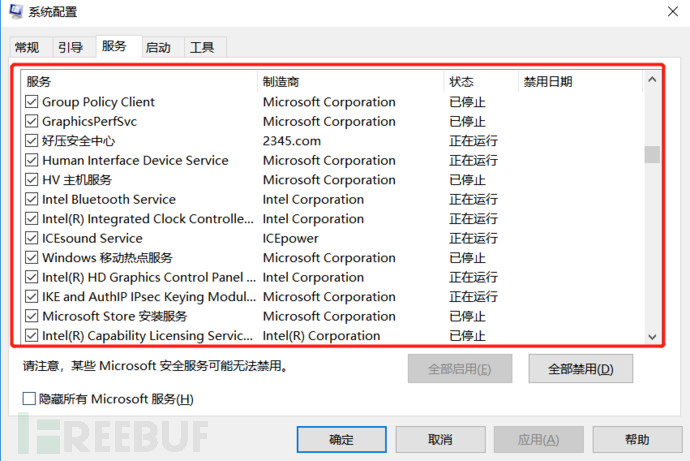

接下來要對服務器的啟動項,服務以及計劃任務進行檢查,一般攻擊者提權入侵服務器后,都會在服務器里植入木馬后門,都會插入到啟動項跟計劃任務,或者服務當中去,混淆成系統服務,讓管理員無法察覺,使用msconfig命令對服務器進行查看。

注冊表這里要檢查這幾項:

HKLM\Software\Microsoft\Windows\CurrentVersion\RunServices\

HKLM\Software\Microsoft\Windows\CurrentVersion\Run\ HKEY_CLASSES_ROOT\exefile\shell\open\command

HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce\

最重要的是對服務里的網站代碼進行安全檢測,對比之前網站的備份文件,看下有沒有多出一些可疑的代碼文件,圖片格式的可以忽略,主要是一些asp,aspx,php,jsp等腳本執行文件,對代碼查看是否含有eval等特殊字符的一句話木馬webshell,還有些加密的文件,都有可能是網站木馬文件,網站的首頁代碼,標題描述,是否被加密,一些你看不懂的字符,這一般是網站被入侵了,一步一步導致的服務器被攻擊。

整體上的服務器被入侵攻擊排查就是上面講到的,還有一些是服務器安裝的軟件,以及環境,像apache,strust2,IIS環境漏洞,都會導致服務器被入侵,如果網站被篡改,一定要檢查網站存在的漏洞,是否存在sql注入漏洞,文件上傳漏洞,XSS跨站漏洞,遠程代碼執行漏洞,從多個方向去排查服務器被入侵攻擊的問題。如果對服務器不是太懂,可以找專業的網絡安全公司去處理,國內sinesafe,啟明星辰,綠盟,都是比較不錯的,以上就是我們日常處理客戶服務器總結的一套自有的方法去排查,找問題,溯源追蹤,徹底的防止服務器繼續被黑,將損失降到最低。每個客戶的服務器安裝的環境不一樣,以及代碼如何編寫的,根據實際情況來排查解決問題。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。