您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

今天就跟大家聊聊有關如何在Spring中使用Security實現單點登錄,可能很多人都不太了解,為了讓大家更加了解,小編給大家總結了以下內容,希望大家根據這篇文章可以有所收獲。

關鍵依賴

<parent> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-parent</artifactId> <version>2.1.2.RELEASE</version> <relativePath/> </parent> <dependencies> <dependency> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-security</artifactId> </dependency> <dependency> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-web</artifactId> </dependency> <dependency> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot-starter-test</artifactId> <scope>test</scope> </dependency> <dependency> <groupId>org.springframework.security</groupId> <artifactId>spring-security-test</artifactId> <scope>test</scope> </dependency> <dependency> <groupId>org.springframework.security.oauth.boot</groupId> <artifactId>spring-security-oauth3-autoconfigure</artifactId> <version>2.1.2.RELEASE</version> </dependency> </dependencies>

認證服務器

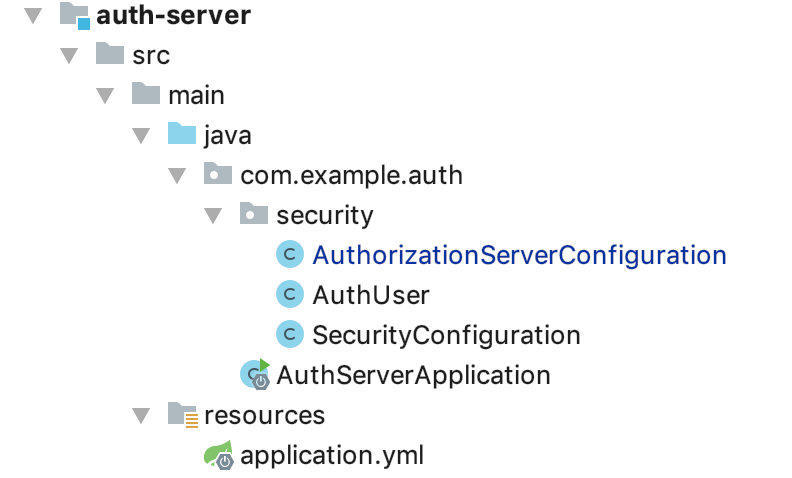

認證服務器的關鍵代碼有如下幾個文件:

AuthServerApplication:

@SpringBootApplication

@EnableResourceServer

public class AuthServerApplication {

public static void main(String[] args) {

SpringApplication.run(AuthServerApplication.class, args);

}

}AuthorizationServerConfiguration 認證配置:

@Configuration

@EnableAuthorizationServer

class AuthorizationServerConfiguration extends AuthorizationServerConfigurerAdapter {

@Autowired

AuthenticationManager authenticationManager;

@Autowired

TokenStore tokenStore;

@Autowired

BCryptPasswordEncoder encoder;

@Override

public void configure(ClientDetailsServiceConfigurer clients) throws Exception {

//配置客戶端

clients

.inMemory()

.withClient("client")

.secret(encoder.encode("123456")).resourceIds("hi")

.authorizedGrantTypes("password","refresh_token")

.scopes("read");

}

@Override

public void configure(AuthorizationServerEndpointsConfigurer endpoints) throws Exception {

endpoints

.tokenStore(tokenStore)

.authenticationManager(authenticationManager);

}

@Override

public void configure(AuthorizationServerSecurityConfigurer oauthServer) throws Exception {

//允許表單認證

oauthServer

.allowFormAuthenticationForClients()

.checkTokenAccess("permitAll()")

.tokenKeyAccess("permitAll()");

}

}代碼中配置了一個 client,id 是 client,密碼 123456。 authorizedGrantTypes 有 password 和refresh_token 兩種方式。

SecurityConfiguration 安全配置:

@Configuration

@EnableWebSecurity

public class SecurityConfiguration extends WebSecurityConfigurerAdapter {

@Bean

public TokenStore tokenStore() {

return new InMemoryTokenStore();

}

@Bean

public BCryptPasswordEncoder encoder() {

return new BCryptPasswordEncoder();

}

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.inMemoryAuthentication()

.passwordEncoder(encoder())

.withUser("user_1").password(encoder().encode("123456")).roles("USER")

.and()

.withUser("user_2").password(encoder().encode("123456")).roles("ADMIN");

}

@Override

protected void configure(HttpSecurity http) throws Exception {

// @formatter:off

http.csrf().disable()

.requestMatchers()

.antMatchers("/oauth/authorize")

.and()

.authorizeRequests()

.anyRequest().authenticated()

.and()

.formLogin().permitAll();

// @formatter:on

}

@Override

@Bean

public AuthenticationManager authenticationManagerBean() throws Exception {

return super.authenticationManagerBean();

}

}上面在內存中創建了兩個用戶,角色分別是 USER 和 ADMIN。后續可考慮在數據庫或者 Redis 中存儲相關信息。

AuthUser 配置獲取用戶信息的 Controller:

@RestController

public class AuthUser {

@GetMapping("/oauth/user")

public Principal user(Principal principal) {

return principal;

}

}application.yml 配置,主要就是配置個端口號:

--- spring: profiles: active: dev application: name: auth-server server: port: 8101

客戶端配置

客戶端的配置比較簡單,主要代碼結構如下:

application.yml 配置:

--- spring: profiles: active: dev application: name: client server: port: 8102 security: oauth3: client: client-id: client client-secret: 123456 access-token-uri: http://localhost:8101/oauth/token user-authorization-uri: http://localhost:8101/oauth/authorize scope: read use-current-uri: false resource: user-info-uri: http://localhost:8101/oauth/user

這里主要是配置了認證服務器的相關地址以及客戶端的 id 和 密碼。user-info-uri 配置的就是服務器端獲取用戶信息的接口。

HelloController 訪問的資源,配置了 ADMIN 的角色才可以訪問:

@RestController

public class HelloController {

@RequestMapping("/hi")

@PreAuthorize("hasRole('ADMIN')")

public ResponseEntity<String> hi() {

return ResponseEntity.ok().body("auth success!");

}

}WebSecurityConfiguration 相關安全配置:

@Configuration

@EnableOAuth3Sso

@EnableGlobalMethodSecurity(prePostEnabled = true)

class WebSecurityConfiguration extends WebSecurityConfigurerAdapter {

@Override

public void configure(HttpSecurity http) throws Exception {

http

.csrf().disable()

// 基于token,所以不需要session

.sessionManagement().sessionCreationPolicy(SessionCreationPolicy.STATELESS)

.and()

.authorizeRequests()

.anyRequest().authenticated();

}

}其中 @EnableGlobalMethodSecurity(prePostEnabled = true) 開啟后,Spring Security 的 @PreAuthorize,@PostAuthorize 注解才可以使用。

@EnableOAuth3Sso 配置了單點登錄。

ClientApplication:

@SpringBootApplication

@EnableResourceServer

public class ClientApplication {

public static void main(String[] args) {

SpringApplication.run(ClientApplication.class, args);

}

}驗證

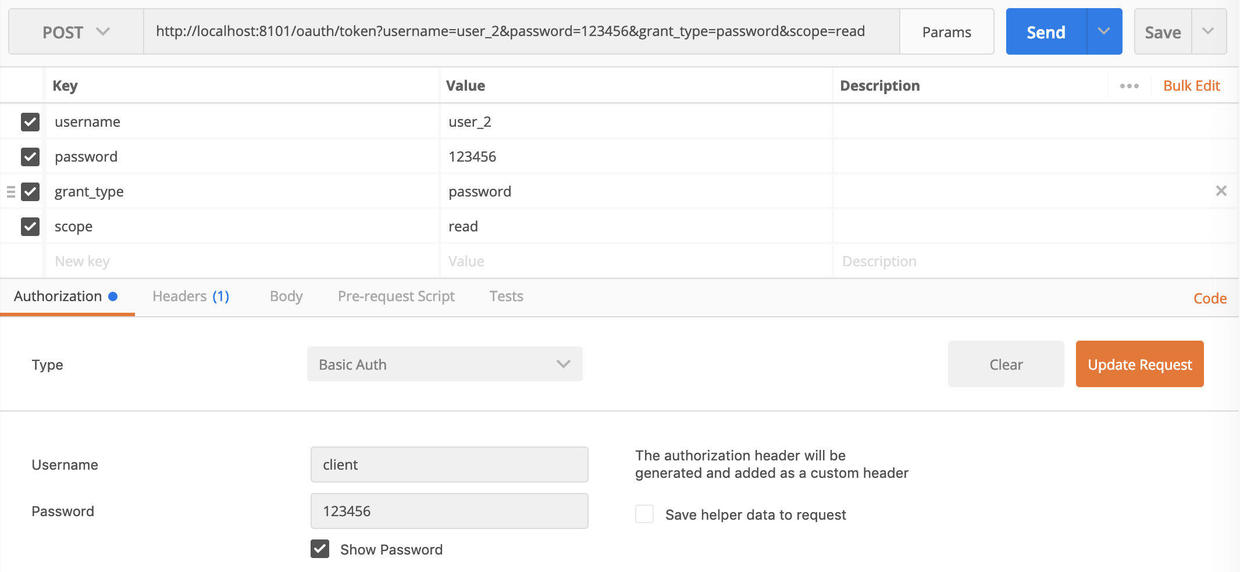

啟動項目后,我們使用 postman 來進行驗證。

首先是獲取 token:

選擇 POST 提交,地址為驗證服務器的地址,參數中輸入 username,password,grant_type 和 scope ,其中 grant_type 需要輸入 password。

然后在下面等 Authorization 標簽頁中,選擇 Basic Auth,然后輸入 client 的 id 和 password。

{

"access_token": "02f501a9-c482-46d4-a455-bf79a0e0e728",

"token_type": "bearer",

"refresh_token": "0e62dddc-4f51-4cb5-81c3-5383fddbb81b",

"expires_in": 41741,

"scope": "read"

}此時就可以獲得 access_token 為: 02f501a9-c482-46d4-a455-bf79a0e0e728。需要注意的是這里是用 user_2 獲取的 token,即角色是 ADMIN。

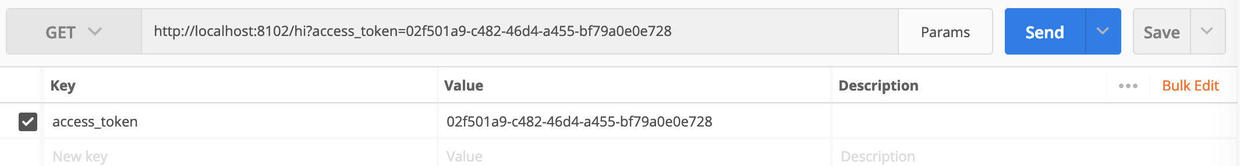

然后我們再進行獲取資源的驗證:

使用 GET 方法,參數中輸入 access_token,值輸入 02f501a9-c482-46d4-a455-bf79a0e0e728 。

點擊提交后即可獲取到結果。

看完上述內容,你們對如何在Spring中使用Security實現單點登錄有進一步的了解嗎?如果還想了解更多知識或者相關內容,請關注億速云行業資訊頻道,感謝大家的支持。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。