您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章給大家介紹怎么在Linux中曝出Sudo提權漏洞 ,內容非常詳細,感興趣的小伙伴們可以參考借鑒,希望對大家能有所幫助。

Sudo 特指“超級用戶”。作為一個系統命令,其允許用戶以特殊權限來運行程序或命令,而無需切換使用環境(通常以 root 用戶身份運行命令)。

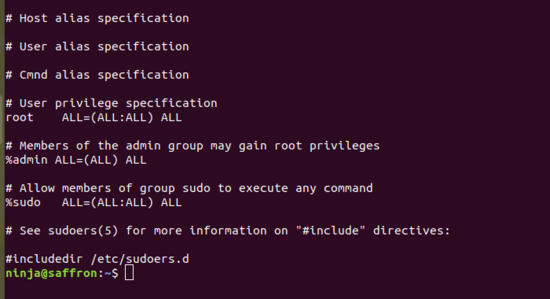

默認情況下,在大多數 Linux 發行版中(如屏幕快照所示),/ etc / sudoers 的 RunAs 規范文件中的 ALL 關鍵字,允許 admin 或 sudo 分組中的所有用戶,以系統上任何有效用戶的身份運行任何命令。

然而由于特權分離是 Linux 中最基本的安全范例之一,因此管理員可以配置 sudoers 文件,來定義哪些用戶可以運行哪些命令。

這樣一來,基板限制了用戶以 root 身份運行特定或任何命令,該漏洞也可允許用戶繞過此安全策略,并完全控制系統。

Sudo 開發者稱: “只要 Runas 規范明確禁止 root 訪問、首先列出 ALL 關鍵字,具有足夠 sudo 權限的用戶就可以使用它來以 root 身份運行命令。”

據悉,該漏洞由 蘋果 信息安全部門的 Joe Vennix 追蹤發現(CVE-2019-14287)。且想要利用這個 bug,只需 Sudo User ID -1 或 4294967295 。

這是因為將用戶 ID 轉換為用戶名的函數,會將 -1(或無效等效的 4294967295)誤認為 0,而這正好是 root 用戶 User ID 。

此外,由于通過 -u 選項指定的 User ID 在密碼數據庫中不存在,因此不會運行任何 PAM 會話模塊。

Linux是一種免費使用和自由傳播的類UNIX操作系統,是一個基于POSIX的多用戶、多任務、支持多線程和多CPU的操作系統,使用Linux能運行主要的Unix工具軟件、應用程序和網絡協議。

關于怎么在Linux中曝出Sudo提權漏洞 就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。