您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章將為大家詳細講解有關web安全之文件上傳漏洞攻擊與防范方法是什么,小編覺得挺實用的,因此分享給大家做個參考,希望大家閱讀完這篇文章后可以有所收獲。

一、 文件上傳漏洞與WebShell的關系

文件上傳漏洞是指網絡攻擊者上傳了一個可執行的文件到服務器并執行。這里上傳的文件可以是木馬,病毒,惡意腳本或者WebShell等。這種攻擊方式是最為直接和有效的,部分文件上傳漏洞的利用技術門檻非常的低,對于攻擊者來說很容易實施。

文件上傳漏洞本身就是一個危害巨大的漏洞,WebShell更是將這種漏洞的利用無限擴大。大多數的上傳漏洞被利用后攻擊者都會留下WebShell以方便后續進入系統。攻擊者在受影響系統放置或者插入WebShell后,可通過該WebShell更輕松,更隱蔽的在服務中為所欲為。

這里需要特別說明的是上傳漏洞的利用經常會使用WebShell,而WebShell的植入遠不止文件上傳這一種方式。

1 Webshell簡介

WebShell就是以asp、php、jsp或者cgi等網頁文件形式存在的一種命令執行環境,也可以將其稱之為一種網頁后門。攻擊者在入侵了一個網站后,通常會將這些asp或php后門文件與網站服務器web目錄下正常的網頁文件混在一起,然后使用瀏覽器來訪問這些后門,得到一個命令執行環境,以達到控制網站服務器的目的(可以上傳下載或者修改文件,操作數據庫,執行任意命令等)。

WebShell后門隱蔽較性高,可以輕松穿越防火墻,訪問WebShell時不會留下系統日志,只會在網站的web日志中留下一些數據提交記錄,沒有經驗的管理員不容易發現入侵痕跡。攻擊者可以將WebShell隱藏在正常文件中并修改文件時間增強隱蔽性,也可以采用一些函數對WebShell進行編碼或者拼接以規避檢測。除此之外,通過一句話木馬的小馬來提交功能更強大的大馬可以更容易通過應用本身的檢測。<?php eval($_POST[a]); ?>就是一個最常見最原始的小馬,以此為基礎也涌現了很多變種,如<script language="php">eval($_POST[a]);</script>等。

2 文件上傳漏洞原理

大部分的網站和應用系統都有上傳功能,一些文件上傳功能實現代碼沒有嚴格限制用戶上傳的文件后綴以及文件類型,導致允許攻擊者向某個可通過Web訪問的目錄上傳任意PHP文件,并能夠將這些文件傳遞給PHP解釋器,就可以在遠程服務器上執行任意PHP腳本。

當系統存在文件上傳漏洞時攻擊者可以將病毒,木馬,WebShell,其他惡意腳本或者是包含了腳本的圖片上傳到服務器,這些文件將對攻擊者后續攻擊提供便利。根據具體漏洞的差異,此處上傳的腳本可以是正常后綴的PHP,ASP以及JSP腳本,也可以是篡改后綴后的這幾類腳本。

上傳文件是病毒或者木馬時,主要用于誘騙用戶或者管理員下載執行或者直接自動運行;

上傳文件是WebShell時,攻擊者可通過這些網頁后門執行命令并控制服務器;

上傳文件是其他惡意腳本時,攻擊者可直接執行腳本進行攻擊;

上傳文件是惡意圖片時,圖片中可能包含了腳本,加載或者點擊這些圖片時腳本會悄無聲息的執行;

上傳文件是偽裝成正常后綴的惡意腳本時,攻擊者可借助本地文件包含漏洞(Local File Include)執行該文件。如將bad.php文件改名為bad.doc上傳到服務器,再通過PHP的include,include_once,require,require_once等函數包含執行。

此處造成惡意文件上傳的原因主要有三種:

文件上傳時檢查不嚴。沒有進行文件格式檢查。一些應用僅僅在客戶端進行了檢查,而在專業的攻擊者眼里幾乎所有的客戶端檢查都等于沒有檢查,攻擊者可以通過NC,Fiddler等斷點上傳工具輕松繞過客戶端的檢查。一些應用雖然在服務器端進行了黑名單檢查,但是卻可能忽略了大小寫,如將.php改為.Php即可繞過檢查;一些應用雖然在服務器端進行了白名單檢查卻忽略了%00截斷符,如應用本來只允許上傳jpg圖片,那么可以構造文件名為xxx.php%00.jpg,其中%00為十六進制的0x00字符,.jpg騙過了應用的上傳文件類型檢測,但對于服務器來說,因為%00字符截斷的關系,最終上傳的文件變成了xxx.php。

文件上傳后修改文件名時處理不當。一些應用在服務器端進行了完整的黑名單和白名單過濾,在修改已上傳文件文件名時卻百密一疏,允許用戶修改文件后綴。如應用只能上傳.doc文件時攻擊者可以先將.php文件后綴修改為.doc,成功上傳后在修改文件名時將后綴改回.php。

使用第三方插件時引入。好多應用都引用了帶有文件上傳功能的第三方插件,這些插件的文件上傳功能實現上可能有漏洞,攻擊者可通過這些漏洞進行文件上傳攻擊。如著名的博客平臺WordPress就有豐富的插件,而這些插件中每年都會被挖掘出大量的文件上傳漏洞。

3 文件上傳攻擊實例

前文已經提到造成文件上傳漏洞的原因有多種,下面以其中的第二種為例,選取 LibrettoCMS文件上傳漏洞(漏洞exploit-db編號為60560)詳解整個漏洞的利用過程。

Libretto是一款使用PHP語言和MySQL語言開發的內容管理系統。LibrettoCMS 2.2.2版本允許未驗證的用戶上傳文件,并且可以對已上傳的文件進行后綴名修改。雖然系統限制用戶只能上傳doc和pdf格式的文件,但修改文件名時處理錯誤,導致用戶可修改文件后綴名。攻擊者可以將惡意文件后綴改為doc或者pdf,上傳成功后再將后綴修改為php即可執行。

l 上傳doc后綴的WebShell

訪問該系統的文件管理頁面/plugins/pgrfilemanager/PGRFileManager.php,上傳一個正常的doc文件,發現可以上傳成功。編寫一個PHP語言的WebShell后門,也可以從網上下載已有的WebShell,并將WebShell文件的后綴修改為doc,此處將myshell.php后門修改為myshell.doc。

準備好WebShell以后訪問PGRFileManager.php文件管理頁面將myshell.doc上傳到服務器,如圖1所示,doc后綴的myshell已經成功上傳。此時通過瀏覽器訪問該doc格式的myshell是無法正常執行的。

圖1 mybshell.doc成功上傳

l 將WebShell后綴改為php

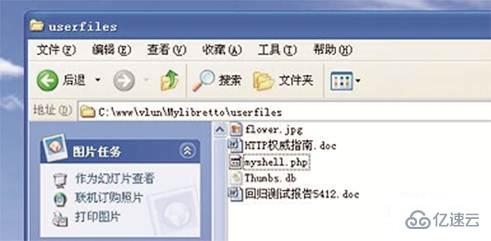

在文件管理頁面右鍵點擊mybshell.doc并選擇rename進入修改文件名稱頁面,將mybshell.doc改為mybshell.php并點擊Ok按鈕提交修改結果(如圖2所示)。此時myshell文件的后綴已被成功修改了php,受該應用編碼實現影響文件管理頁面已經無法讀取myshell.php文件,但我們在系統服務器的文件上傳目錄里可以看見修改后的文件(如圖3所示)。

圖2 將mybshell.doc修改為mybshell.php

圖3 服務器里myshell后綴已改為php

l 執行Webshell

此時服務器上傳目錄里的WebShell已經是php后綴,服務器環境已可以正常解析,通過瀏覽器直接訪問該文件:http://192.168.20.174/vlun/Mylibretto/userfiles/myshell.php,輸入WebShell中我們設置的密碼即可登錄到該WebShell頁面(如圖4所示)。從圖中我們可以看到,僅通過該WebShell文件攻擊者就可以在服務器上進行文件管理,數據庫管理,執行系統命令,執行任意PHP代碼。借助該WebShell,攻擊者可以將其他WebShell文件放置到更深層的目錄中,或者將PHP后門代碼直接添加到系統中已有的很少用的php文件中以防止被系統管理員發現。

圖4 成功訪問WebShell后門

4 文件上傳漏洞防御

首先,上傳的文件能夠被Web容器解釋執行。所以文件上傳后所在的目錄要是Web容器所覆蓋到的路徑。

其次,用戶能夠從Web上訪問這個文件。如果文件上傳了,但用戶無法通過Web訪問,或者無法得到Web容器解釋這個腳本,那么也不能稱之為漏洞。

最后,用戶上傳的文件若被安全檢查、格式化、圖片壓縮等功能改變了內容,則也可能導致攻擊不成功。

防范文件上傳漏洞常見的幾種方法。

1、文件上傳的目錄設置為不可執行

只要web容器無法解析該目錄下面的文件,即使攻擊者上傳了腳本文件,服務器本身也不會受到影響,因此這一點至關重要。

2、判斷文件類型

在判斷文件類型時,可以結合使用MIME Type、后綴檢查等方式。在文件類型檢查中,強烈推薦白名單方式,黑名單的方式已經無數次被證明是不可靠的。此外,對于圖片的處理,可以使用壓縮函數或者resize函數,在處理圖片的同時破壞圖片中可能包含的HTML代碼。

3、使用隨機數改寫文件名和文件路徑

文件上傳如果要執行代碼,則需要用戶能夠訪問到這個文件。在某些環境中,用戶能上傳,但不能訪問。如果應用了隨機數改寫了文件名和路徑,將極大地增加攻擊的成本。再來就是像shell.php.rar.rar和crossdomain.xml這種文件,都將因為重命名而無法攻擊。

4、單獨設置文件服務器的域名

由于瀏覽器同源策略的關系,一系列客戶端攻擊將失效,比如上傳crossdomain.xml、上傳包含Javascript的XSS利用等問題將得到解決。

l 系統開發階段的防御

系統開發人員應有較強的安全意識,尤其是采用PHP語言開發系統。在系統開發階段應充分考慮系統的安全性。對文件上傳漏洞來說,最好能在客戶端和服務器端對用戶上傳的文件名和文件路徑等項目分別進行嚴格的檢查。客戶端的檢查雖然對技術較好的攻擊者來說可以借助工具繞過,但是這也可以阻擋一些基本的試探。服務器端的檢查最好使用白名單過濾的方法,這樣能防止大小寫等方式的繞過,同時還需對%00截斷符進行檢測,對HTTP包頭的content-type也和上傳文件的大小也需要進行檢查。

l 系統運行階段的防御

系統上線后運維人員應有較強的安全意思,積極使用多個安全檢測工具對系統進行安全掃描,及時發現潛在漏洞并修復。定時查看系統日志,web服務器日志以發現入侵痕跡。定時關注系統所使用到的第三方插件的更新情況,如有新版本發布建議及時更新,如果第三方插件被爆有安全漏洞更應立即進行修補。對于整個網站都是使用的開源代碼或者使用網上的框架搭建的網站來說,尤其要注意漏洞的自查和軟件版本及補丁的更新,上傳功能非必選可以直接刪除。除對系統自生的維護外,服務器應進行合理配置,非必選一般的目錄都應去掉執行權限,上傳目錄可配置為只讀。

l 安全設備的防御

文件上傳攻擊的本質就是將惡意文件或者腳本上傳到服務器,專業的安全設備防御此類漏洞主要是通過對漏洞的上傳利用行為和惡意文件的上傳過程進行檢測。惡意文件千變萬化,隱藏手法也不斷推陳出新,對普通的系統管理員來說可以通過部署安全設備來幫助防御。目前華三通信公司發布的SecPath IPS系列產品經過長期的積累,不但可以基于行為對網絡中大量文件上傳漏洞的利用進行檢測,同時還能基于內容對惡意文件進行識別。

二、 結束語

對攻擊者來說,文件上傳漏洞一直都是獲取服務器shell的重要途徑。對系統維護人員來說,文件上傳漏洞的巨大危害也無須贅述,積極學習,深入了解漏洞的相關知識可以更從容的面對這類攻擊

關于web安全之文件上傳漏洞攻擊與防范方法是什么就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。